完整版WAF功能测试方案.docx

《完整版WAF功能测试方案.docx》由会员分享,可在线阅读,更多相关《完整版WAF功能测试方案.docx(47页珍藏版)》请在冰点文库上搜索。

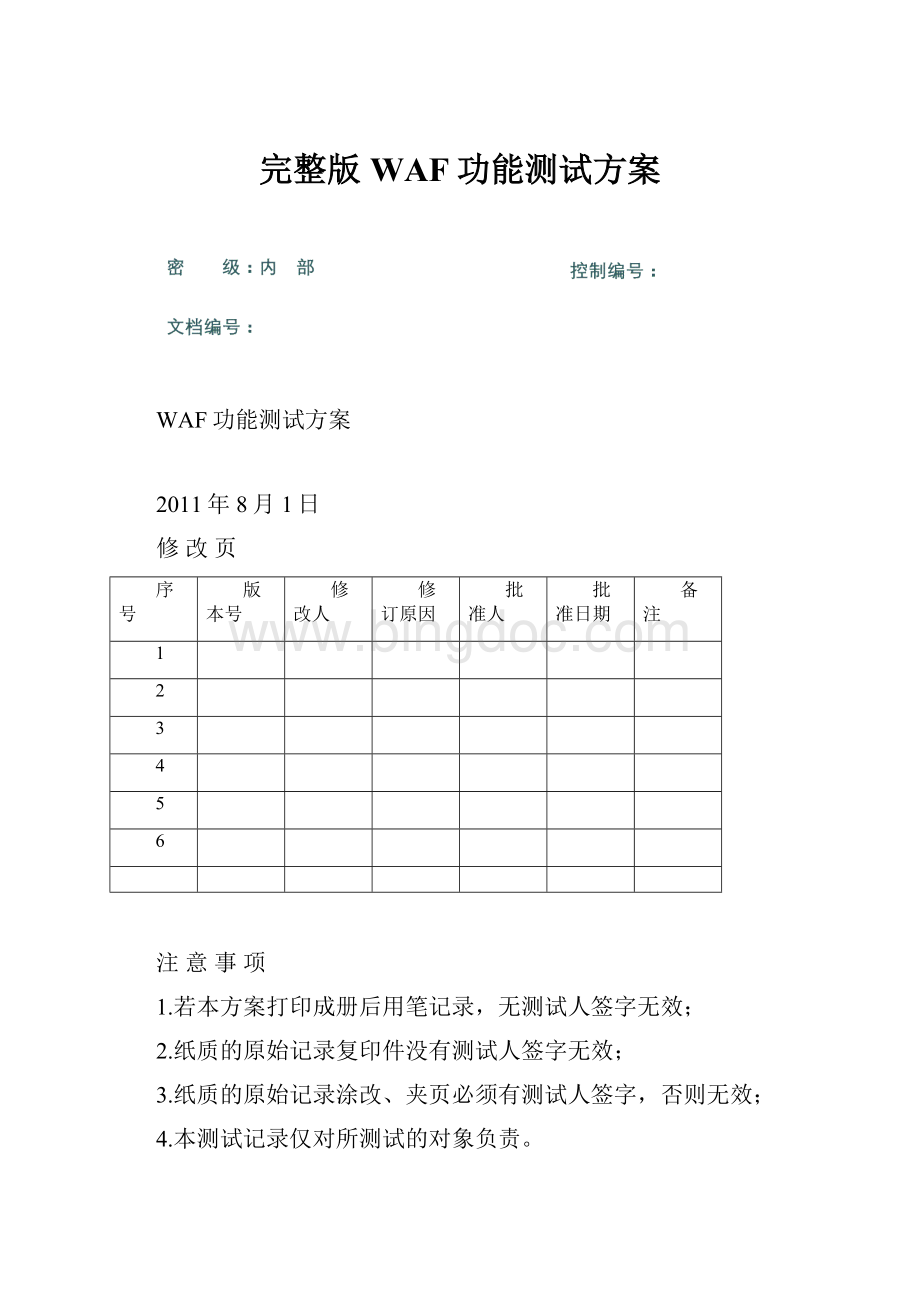

完整版WAF功能测试方案

WAF功能测试方案

2011年8月1日

修改页

序号

版本号

修改人

修订原因

批准人

批准日期

备注

1

2

3

4

5

6

注意事项

1.若本方案打印成册后用笔记录,无测试人签字无效;

2.纸质的原始记录复印件没有测试人签字无效;

3.纸质的原始记录涂改、夹页必须有测试人签字,否则无效;

4.本测试记录仅对所测试的对象负责。

1测试基本情况

本次测试由XXXXX对XX公司的XXXX进行测试。

1.1测试时间

环境准备:

2011年8月1日

实施测试:

2011年8月1日~2011年10月1日

1.2测试地点

XXXXX

1.3测试参与人员

测试实施方:

被测方:

2测试依据

标准号

标准名称

备注

GB/T18336-2001

《信息技术安全技术信息技术安全性评估准则》

GBT20281-2006

《信息安全技术防火墙技术要求和测试评价方法》

3测试样品登记表

项目

描述

样品名称及型号

生产集成厂商

产品(系统)形态

纯软件()专用硬件()软硬一体化()

代码来源

自主开发()改造() 引进国外产品()

产品速率

100M()1000M(√)100M/1000M自适应()

产品类型

包过滤()状态检测()代理()其他(协议分析、特征匹配)

运行环境

被测防火墙配置

处理器

内存

硬盘

网络接口类型及数量

规格

操作系统类型及版本

体系结构

其他

管理控制台

处理器

内存

硬盘

操作系统类型及版本

网络接口类型

其他

产品升级方式

厂家协助升级( √ ) 在线升级( √ )

配置说明书及管理界面语言类型

中文( √ )英文( )其他( )

配套软件

曾通过了何种相关测试认证

相关配件

提供相关文档

实物图

4测试环境

4.1测试拓扑图

图4.1总体测试拓扑图

图4.2HA测试拓扑图

图4.3trunk测试拓扑图

图4.4集群测试拓扑图

图4.5性能测试拓扑图

4.2测试用设备及软件

4.2.1测试所需硬件设备

名称

说明

数量/单位

DCN-WAF

功能测试

若干/台

PC机

客户机、攻击机、服务器

若干/台

交换机

用于连接组网,支持3层路由功能,支持vlan

若干/台

IXIA测试仪

用于设备性能测试

1/台

4.2.2测试所需软件

名称

说明

数量/单位

Appscan

WEB攻击和扫描工具

啊D

SQL注入攻击工具

明小子

SQL注入攻击工具

X-scan

WEB攻击和扫描工具

Hping3

DDOS攻击工具

Poster

爬虫攻击工具

Wireshark

抓包工具

4.3环境确认

被测方签字

测试方签字

日期

日期

5标准测试用例

5.1基本攻击防护功能测试

5.1.1跨站脚本攻击防护

测试项目

跨站脚本攻击防护

测试项目描述

进行跨站脚本攻击,WAF应正确给予防护并记录攻击日志

测试环境

图4.1

预置条件

WAF上添加被保护服务web站点,在客户机或者攻击机上可以ping通被保护服务

测试步骤

1.将WAF配置为透明模式,添加保护的WEB站点至WAF服务列表,添加服务时引用策略集为阻止策略集

2.在攻击机上使用appscan进行跨站脚本攻击

3.攻击完毕后,查看WAF上的WEB防护日志,应准确记录了此次攻击的情况

预期结果

正确阻断攻击并记录攻击日志

测试结果

备注说明

测试结论

通过部分通过未通过未测试

结果确认

被测方签字

测试方签字

日期

日期

5.1.2远程文件包含攻击防护

测试项目

远程文件包含攻击防护

测试项目描述

进行远程文件包含攻击,WAF应正确给予防护并记录攻击日志

测试环境

图4.1

预置条件

WAF上添加被保护服务web站点,在客户机或者攻击机上可以ping通被保护服务

测试步骤

1.将WAF配置为透明模式,添加保护的WEB站点至WAF服务列表,添加服务时引用策略集为阻止策略集

2.在攻击机上使用appscan进行远程文件包含攻击

3.攻击完毕后,查看WAF上的WEB防护日志,应准确记录了此次攻击的情况

预期结果

正确阻断攻击并记录攻击日志

测试结果

备注说明

测试结论

通过部分通过未通过未测试

结果确认

被测方签字

测试方签字

日期

日期

5.1.3目录遍历攻击防护

测试项目

目录遍历攻击防护

测试项目描述

进行目录遍历攻击,WAF应正确给予防护并记录攻击日志

测试环境

图4.1

预置条件

WAF上添加被保护服务web站点,在客户机或者攻击机上可以ping通被保护服务

测试步骤

1.将WAF配置为透明模式,添加保护的WEB站点至WAF服务列表,添加服务时引用策略集为阻止策略集

2.在攻击机上使用appscan进行目录遍历攻击

3.攻击完毕后,查看WAF上的WEB防护日志,应准确记录了此次攻击的情况

预期结果

正确阻断攻击并记录攻击日志

测试结果

备注说明

测试结论

通过部分通过未通过未测试

结果确认

被测方签字

测试方签字

日期

日期

5.1.4SQL注入攻击防护

测试项目

SQL注入攻击防护

测试项目描述

进行SQL注入攻击,WAF应正确给予防护并记录攻击日志

测试环境

图4.1

预置条件

WAF上添加被保护服务web站点,在客户机或者攻击机上可以ping通被保护服务

测试步骤

1.将WAF配置为透明模式,添加保护的WEB站点至WAF服务列表,添加服务时引用策略集为阻止策略集

2.在攻击机上使用啊D或者明小子进行SQL注入攻击

3.攻击完毕后,查看WAF上的WEB防护日志,应准确记录了此次攻击的情况

预期结果

正确阻断攻击并记录攻击日志

测试结果

备注说明

测试结论

通过部分通过未通过未测试

结果确认

被测方签字

测试方签字

日期

日期

5.1.5操作系统命令注入攻击防护

测试项目

操作系统命令注入攻击防护

测试项目描述

进行SQL注入攻击,WAF应正确给予防护并记录攻击日志

测试环境

图4.1

预置条件

WAF上添加被保护服务web站点,在客户机或者攻击机上可以ping通被保护服务

测试步骤

1.将WAF配置为透明模式,添加保护的WEB站点至WAF服务列表,添加服务时引用策略集为阻止策略集

2.在攻击机上使用appscan进行操作系统命令注入攻击

3.攻击完毕后,查看WAF上的WEB防护日志,应准确记录了此次攻击的情况

预期结果

正确阻断攻击并记录攻击日志

测试结果

备注说明

测试结论

通过部分通过未通过未测试

结果确认

被测方签字

测试方签字

日期

日期

5.1.6基于用户自定义安全策略的基本攻击防护

测试项目

基于用户自定义安全策略的基本防护

测试项目描述

基本攻击防护功能支持用户自定义安全防护策略

测试环境

图4.1

预置条件

WAF上添加被保护服务web站点,在客户机或者攻击机上可以ping通被保护服务

测试步骤

1.将WAF配置为透明模式,添加保护的WEB站点至WAF服务列表

2.进入防护—>基本攻击防护—>新建策略a,编辑新建的策略a—>新建一条策略项(规则组可选择跨站脚本、动作选择审计且阻止、源地址组目的URL组时间段都选择所有)—>点击确定完成

3.进入整体防护策略集,新建一条整体防护策略集z,编辑z将基本攻击防护中的策略a应用

4.进入站点编辑被保护服务,防护策略选择z

5.在攻击机上使用appscan进行跨站脚本攻击

6.攻击完毕后,查看WAF上的WEB防护日志,应准确记录了此次攻击的情况

预期结果

正确防护并记录日志

测试结果

备注说明

测试结论

通过部分通过未通过未测试

结果确认

被测方签字

测试方签字

日期

日期

5.1.7基于时间、源地址、目的URL的基本攻击防护

测试项目

基于时间、源地址、目的URL的基本攻击防护

测试项目描述

WAF支持基于时间、源地址、目的URL的防护

测试环境

图4.1

预置条件

WAF上添加被保护服务web站点,在客户机或者攻击机上可以ping通被保护服务

测试步骤

1.将WAF配置为透明模式,添加保护的WEB站点至WAF服务列表

2.进入对象,分别新建时间对象e、源地址对象f、目的URL对象g

3.进入防护—>基本攻击防护—>新建策略a,编辑新建的策略a—>新建一条策略项(规则组可选择跨站脚本、动作选择审计且阻止、源地址组选择f、目的URL组选择g、时间段选择e)—>点击确定完成

4.进入整体防护策略集,新建一条整体防护策略集z,编辑z将基本攻击防护中的策略a应用

5.进入站点编辑被保护服务,防护策略选择z

6.在攻击机上根据建立的时间、源地址、目的URL使用appscan进行跨站脚本攻击

7.攻击完毕后,查看WAF上的WEB防护日志,应准确记录了此次攻击的情况

预期结果

能依据时间、源地址、目的URL正确防护并记录日志

测试结果

备注说明

测试结论

通过部分通过未通过未测试

结果确认

被测方签字

测试方签字

日期

日期

5.2爬虫防护功能测试

测试项目

自定义爬虫策略,并能基于时间源目的进行防护

测试项目描述

爬虫防护功能应能允许用户自定义策略,并能基于时间、源、目的进行防护

测试环境

图4.1

预置条件

WAF上添加被保护服务web站点,在客户机或者攻击机上可以ping通被保护服务

测试步骤

1.将WAF配置为透明模式,添加保护的WEB站点至WAF服务列表

2.进入对象,分别新建时间对象e、源地址对象f、目的URL对象g

3.进入防护—>爬虫防护—>新建策略a,编辑新建的策略a—>新建一条策略项(规则组可选择跨站脚本、动作选择审计且阻止、源地址组选择f、目的URL组选择g、时间段选择e)—>点击确定完成

4.进入整体防护策略集,新建一条整体防护策略集z,编辑z将基本攻击防护中的策略a应用

5.进入站点编辑被保护服务,防护策略选择z

6.在攻击机上根据建立的时间、源地址、目的URL使用poster进行爬虫攻击

7.攻击完毕后,查看WAF上的WEB防护日志,应准确记录了此次攻击的情况

预期结果

正确防护并记录日志

测试结果

备注说明

测试结论

通过部分通过未通过未测试

结果确认

被测方签字

测试方签字

日期

日期

5.3盗链攻击防护功能测试

5.3.1图片盗链攻击防护

测试项目

图片盗链攻击防护

测试项目描述

能对图片盗链行为进行防护

测试环境

图4.1

预置条件

WAF上添加被保护服务web站点,在客户机或者攻击机上可以ping通被保护服务

测试步骤

1.登录WAF,进入[防护]-[盗链防护],新建防护策略A,编辑A,动作为“审计且阻止”,算法为“Cookie防护”,保护文件类型添加“jpg”,其它为默认值,点击确定;

2.进入[防护]-[整体防护策略集],新建策略集B,编辑B,盗链防护模块选择策略A,其它防护模块选择关闭策略,点击确定;

3.进入[站点]-[站点管理],添加保护服务,应用策略集B;

4.客户端在浏览器中输入url访问保护服务某目录下的jpg图片文件(如http:

//serverip/admin/xx.jpg),应该显示访问被阻止;

预期结果

正确防护并记录日志

测试结果

备注说明

测试结论

通过部分通过未通过未测试

结果确认

被测方签字

测试方签字

日期

日期

5.3.2视频音频文件盗链防护

测试项目

视频音频文件盗链防护

测试项目描述

能对视频音频文件的盗链行为进行防护

测试环境

图4.1

预置条件

WAF上添加被保护服务web站点,在客户机或者攻击机上可以ping通被保护服务

测试步骤

1.登录WAF,进入[防护]-[盗链防护],新建防护策略A,编辑A,动作为“审计且阻止”,算法为“Cookie防护”,保护文件类型添加“mp3”,其它为默认值,点击确定;

2.进入[防护]-[整体防护策略集],新建策略集B,编辑B,盗链防护模块选择策略A,其它防护模块选择关闭策略,点击确定;

3.进入[站点]-[站点管理],添加保护服务,应用策略集B;

客户端在浏览器中输入url访问保护服务某目录下的mp3音频文件(如http:

//serverip/admin/xx.mp3),应该显示访问被阻止;

预期结果

正确防护并记录日志

测试结果

备注说明

测试结论

通过部分通过未通过未测试

结果确认

被测方签字

测试方签字

日期

日期

5.3.3其他类型文件的盗链防护

测试项目

其他类型文件的盗链防护

测试项目描述

能对其他类型的文件的盗链行为进行访问控制

测试环境

图4.1

预置条件

WAF上添加被保护服务web站点,在客户机或者攻击机上可以ping通被保护服务

测试步骤

1.登录WAF,进入[防护]-[盗链防护],新建防护策略A,编辑A,动作为“审计且阻止”,算法为“Cookie防护”,保护文件类型添加“php”,其它为默认值,点击确定;

2.进入[防护]-[整体防护策略集],新建策略集B,编辑B,盗链防护模块选择策略A,其它防护模块选择关闭策略,点击确定;

3.进入[站点]-[站点管理],添加保护服务,应用策略集B;

客户端在浏览器中输入url访问保护服务某目录下的php文件(如http:

//serverip/admin/xx.php),应该显示访问被阻止;

预期结果

正确防护并记录日志

测试结果

备注说明

测试结论

通过部分通过未通过未测试

结果确认

被测方签字

测试方签字

日期

日期

5.4扫描防护功能测试

测试项目

扫描防护

测试项目描述

WAF具有扫描防护功能,能准确识别扫描行为并进行阻断

测试环境

图4.1

预置条件

WAF上添加被保护服务web站点,在客户机或者攻击机上可以ping通被保护服务

测试步骤

1.登录WAF,进入[防护]-[扫描防护],新建防护策略A,编辑A,动作为“审计且阻止”,其它为默认值,点击确定;

2.进入[防护]-[整体防护策略集],新建策略集B,编辑B,扫描防护模块选择策略A,其它防护模块选择关闭策略,点击确定;

3.进入[站点]-[站点管理],添加保护服务,应用策略集B;

4.用APPSCAN对保护服务进行扫描攻击;

5.应阻断扫描,并记录日志

预期结果

阻断扫描,并记录日志

测试结果

备注说明

测试结论

通过部分通过未通过未测试

结果确认

被测方签字

测试方签字

日期

日期

5.5CC攻击防护功能测试

测试项目

CC攻击防护功能测试

测试项目描述

WAF具有CC攻击防护能力

测试环境

图4.1

预置条件

WAF上添加被保护服务web站点,在客户机或者攻击机上可以ping通被保护服务

测试步骤

1.登录WAF,进入[防护]-[CC防护],新建防护策略A,编辑A,动作为“审计且阻止”,请求数为“5”或者更小的值,其它为默认值,点击确定;

2.进入[防护]-[整体防护策略集],新建策略集B,编辑B,CC防护模块选择策略A,其它防护模块选择关闭策略,点击确定;

3.进入[站点]-[站点管理],添加保护服务,应用策略集B;

4.用APPSCAN或者其它CC攻击工具对保护服务进行CC攻击;

5.应该正确阻止攻击并记录日志

预期结果

应该正确阻止攻击并记录日志

测试结果

备注说明

测试结论

通过部分通过未通过未测试

结果确认

被测方签字

测试方签字

日期

日期

5.6请求限制功能测试

测试项目

请求限制功能测试

测试项目描述

WAF可检查HTTP头字段、URL参数、表单字段、方法、Cookie等HTTP元素

测试环境

图4.1

预置条件

WAF上添加被保护服务web站点,在客户机或者攻击机上可以ping通被保护服务

测试步骤

1.登录WAF,进入[防护]-[WEB防护]-[请求限制],新建防护策略A,编辑A,将“url最大长度”改小为“40”,其它为默认值,点击确定;

2.进入[防护]-[整体防护策略集],新建策略集B,编辑B,请求限制模块选择策略A,其它防护模块选择关闭策略,点击确定;

3.进入[站点]-[站点管理],添加保护服务,应用策略集B;

4.客户端在浏览器中输入一条长度大于40的url访问保护服务,应显示访问被阻止;

5.查看[日志]-[WEB日志]-[请求限制日志]中是否记录了刚才的访问,应该有日志;

修改请求限制策略A的其他参数,重复步骤1-5,验证对HTTP其他元素的检查

预期结果

正确防护,并记录日志

测试结果

备注说明

测试结论

通过部分通过未通过未测试

结果确认

被测方签字

测试方签字

日期

日期

5.7错误过滤功能测试

测试项目

错误过滤

测试项目描述

WAF支持服务器错误状态码过滤

测试环境

图4.1

预置条件

WAF上添加被保护服务web站点,在客户机或者攻击机上可以ping通被保护服务

测试步骤

1.登录WAF,进入[防护]-[WEB防护]-[错误过滤],选择404状态码错误过滤,点击确定;

2.客户端在浏览器中请求保护服务上不存在的一个页面,应显示重定向页面;

3.查看[日志]-[WEB日志]-[错误过滤日志]中是否记录了刚才的访问,应该有日志;

选择其他状态码,重复步骤1-5,验证对其他状态码过滤的检查

预期结果

正确执行动作,并记录日志

测试结果

备注说明

测试结论

通过部分通过未通过未测试

结果确认

被测方签字

测试方签字

日期

日期

5.8黑白名单功能测试

5.8.1IP黑名单

测试项目

IP黑名单功能测试

测试项目描述

测试WAF能依据IP黑名单进行防护

测试环境

图4.1

预置条件

WAF上添加被保护服务web站点,在客户机或者攻击机上可以ping通被保护服务

测试步骤

1.登录WAF,进入[防护]-[WEB防护]-[黑白名单]-[IP黑名单],新建一条IP黑名单,地址为攻击机IP地址,点击确定;

2.在攻击机上访问保护服务;这时访问应被WAF阻止不能正常访问

预期结果

阻止访问

测试结果

备注说明

测试结论

通过部分通过未通过未测试

结果确认

被测方签字

测试方签字

日期

日期

5.8.2IP白名单

测试项目

IP白名单

测试项目描述

测试WAF能依据IP白名单进行防护

测试环境

图4.1

预置条件

WAF上添加被保护服务web站点,在客户机或者攻击机上可以ping通被保护服务

测试步骤

1.登录WAF,进入[防护]-[WEB防护]-[黑白名单]-[IP白名单],新建一条IP白名单,地址为攻击机IP地址,点击确定;

2.在攻击机上对保护服务进行web攻击,均能攻击成功

预期结果

正确执行动作

测试结果

备注说明

测试结论

通过部分通过未通过未测试

结果确认

被测方签字

测试方签字

日期

日期

5.8.3URL黑名单

测试项目

URL黑名单

测试项目描述

测试WAF能依据URL黑名单进行防护

测试环境

图4.1

预置条件

WAF上添加被保护服务web站点,在客户机或者攻击机上可以ping通被保护服务

测试步骤

1.登录WAF,进入[防护]-[WEB防护]-[黑白名单]-[URL黑名单],新建一条URL黑名单,URL地址保护服务的URL地址,点击确定;

2.在攻击机上对该URL进行访问,应该阻止其访问

预期结果

正确执行动作

测试结果

备注说明

测试结论

通过部分通过未通过未测试

结果确认

被测方签字

测试方签字

日期

日期

5.8.4URL白名单

测试项目

URL白名单

测试项目描述

测试WAF能依据URL白名单进行防护

测试环境

图4.1

预置条件

WAF上添加被保护服务web站点,在客户机或者攻击机上可以ping通被保护服务

测试步骤

2.登录WAF,进入[防护]-[WEB防护]-[黑白名单]-[URL白名单],新建一条URL白名单,URL地址保护服务的URL地址,点击确定;

2.在攻击机上对该URL进行访问和攻击,均能攻击成功

预期结果

正确执行动作

测试结果

备注说明

测试结论

通过部分通过未通过未测试

结果确认

被测方签字

测试方签字

日期

日期

5.9服务器隐身

测试项目

服务器隐身

测试项目描述

测试WAF能隐藏服务器信息内容

测试环境

图4.1

预置条件

WAF上添加被保护服务web站点,在客户机或者攻击机上可以ping通被保护服务

测试步骤

1.登录WAF,进入[防护]-[WEB防护]-[服务器隐身],点击开启服务器隐身;

2.在攻击机上访问保护服务进行,用wireshark抓包查看,看不到server信息

预期结果

正确执行动作

测试结果

备注说明

测试结论

通过部分通过未通过未测试

结果确认

被测方签字

测试方签