L003005011普通包过滤.docx

《L003005011普通包过滤.docx》由会员分享,可在线阅读,更多相关《L003005011普通包过滤.docx(17页珍藏版)》请在冰点文库上搜索。

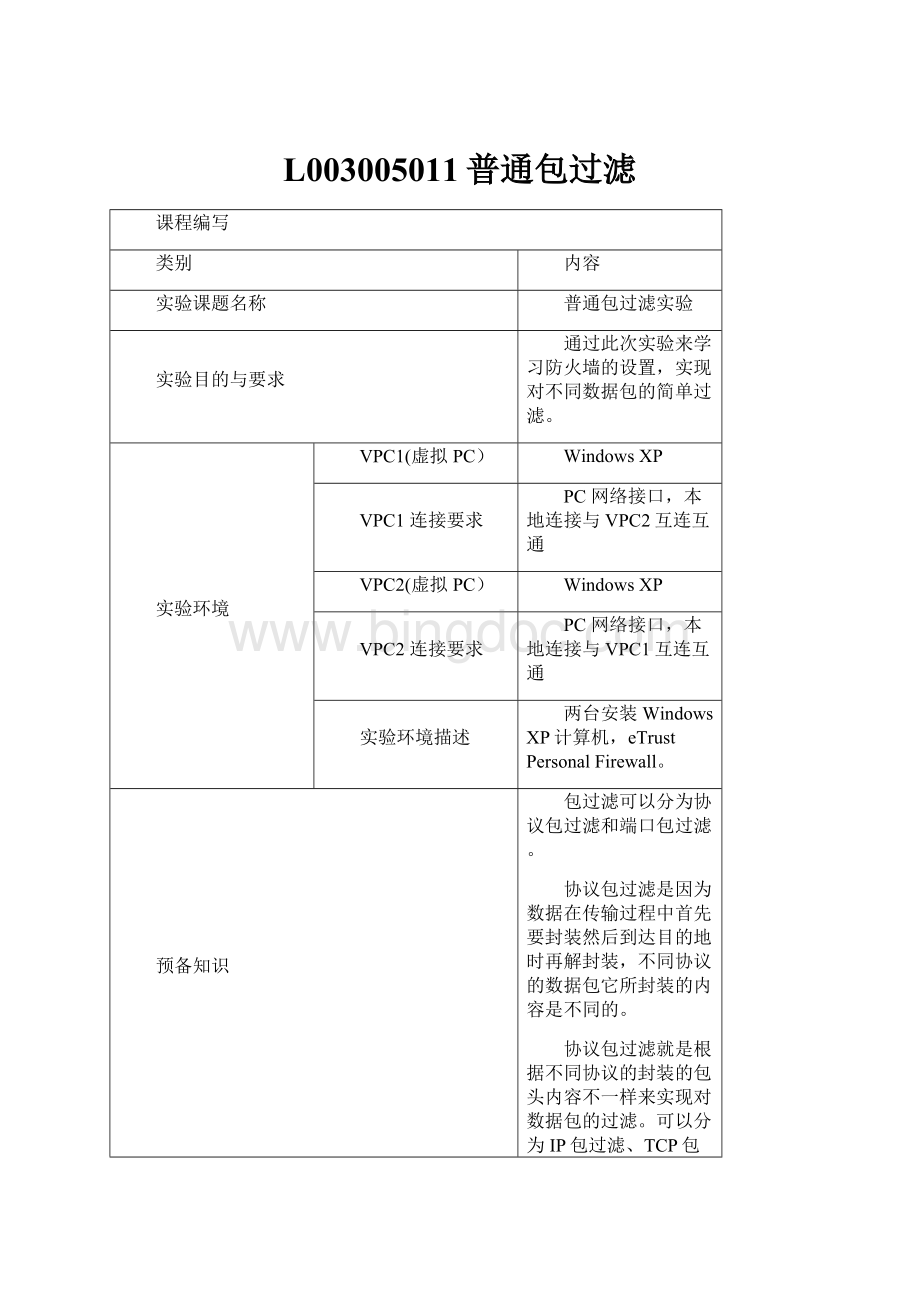

L003005011普通包过滤

课程编写

类别

内容

实验课题名称

普通包过滤实验

实验目的与要求

通过此次实验来学习防火墙的设置,实现对不同数据包的简单过滤。

实验环境

VPC1(虚拟PC)

WindowsXP

VPC1连接要求

PC网络接口,本地连接与VPC2互连互通

VPC2(虚拟PC)

WindowsXP

VPC2连接要求

PC网络接口,本地连接与VPC1互连互通

实验环境描述

两台安装WindowsXP计算机,eTrustPersonalFirewall。

预备知识

包过滤可以分为协议包过滤和端口包过滤。

协议包过滤是因为数据在传输过程中首先要封装然后到达目的地时再解封装,不同协议的数据包它所封装的内容是不同的。

协议包过滤就是根据不同协议的封装的包头内容不一样来实现对数据包的过滤。

可以分为IP包过滤、TCP包过滤、UDP包过滤等多种数据包的过滤。

端口的包过滤和协议包过滤类似,只不过它是根据数据包的源端口和目的端口来进行的包过滤。

实验内容

本次实验主要是在Windows操作系统环境下进行了eTrustPersonalFirewall防火墙的安装、配置与应用,通过本次实验可以使我们加深对包过滤防火墙的认识。

实验步骤

1、学生单击“试验环境试验”进入试验场景,单击“打开控制台”按钮,输入密码123456,即可进入目标主机,如图1所示:

图1

2、在一台主机上安装eTrustPersonalFirewall

(1)首先在xp01系统中的目录D:

\tools下找到eTrustPersonalFirewall压缩包,解压,如图2所示:

图2

(2)双击打开,然后双击fw55_sc.exe进行安装。

图3

(3)输入SN.txt中的密钥,点击下一步进行默认安装。

图4

(4)重新启动计算机

图5

(5)点击完成,完成向导。

图6

(6)依次点击下一步可查看入门教程。

图7

(7)在图7点击完成后,出现图8,然后选择“保留在Internet区域”。

图8

3、完成软件安装之后,出现以下运行界面,如图9所示:

图9

在进行实验时保证右下角托盘中的图标如图10所示:

图10

如果是图11所示,则可通过界面左上角的STOP按钮调节。

图11

4、PING数据包的过滤

(1)在“防火墙”中“专家级”面板如图12所示:

图12

(2)点击“添加”按钮,进入添加规则界面,如图13所示:

图13

(3)对各项进行配置,结果如图14所示:

图14

(4)协议修改中的设置如图15所示:

图15

(5)点击确定按钮回到专家级面板中,会发现我们刚刚添加的规则,点击右下方的应用按钮,如图16所示:

图16

(6)在另外一台机器使用Ping命令来探测本机,此时在警报和日志里可以看到拦截日志,如图17所示:

图17

5、TCP数据包的过滤

(1)在专家级的面板中添加新规则,设置如图18所示:

图18

(2)协议修改中的设置如图19所示:

图19

(3)点击应用按钮后,在本机上建立一个文件共享,这里在C:

目录下建立一文件夹,名为share,然后编辑此文件夹的属性,设置共享如图20所示:

图20

(4)然后在另外一台主机的网络邻居的地址栏中输入\\IP,回车,如图21所示:

图21

(5)此时本机会出现如图22所示的安全警报提示框。

图22

(6)这时在日志中会出现拦截TCP数据包的日志,如图23所示:

图23