网络系统维护试题.docx

《网络系统维护试题.docx》由会员分享,可在线阅读,更多相关《网络系统维护试题.docx(2页珍藏版)》请在冰点文库上搜索。

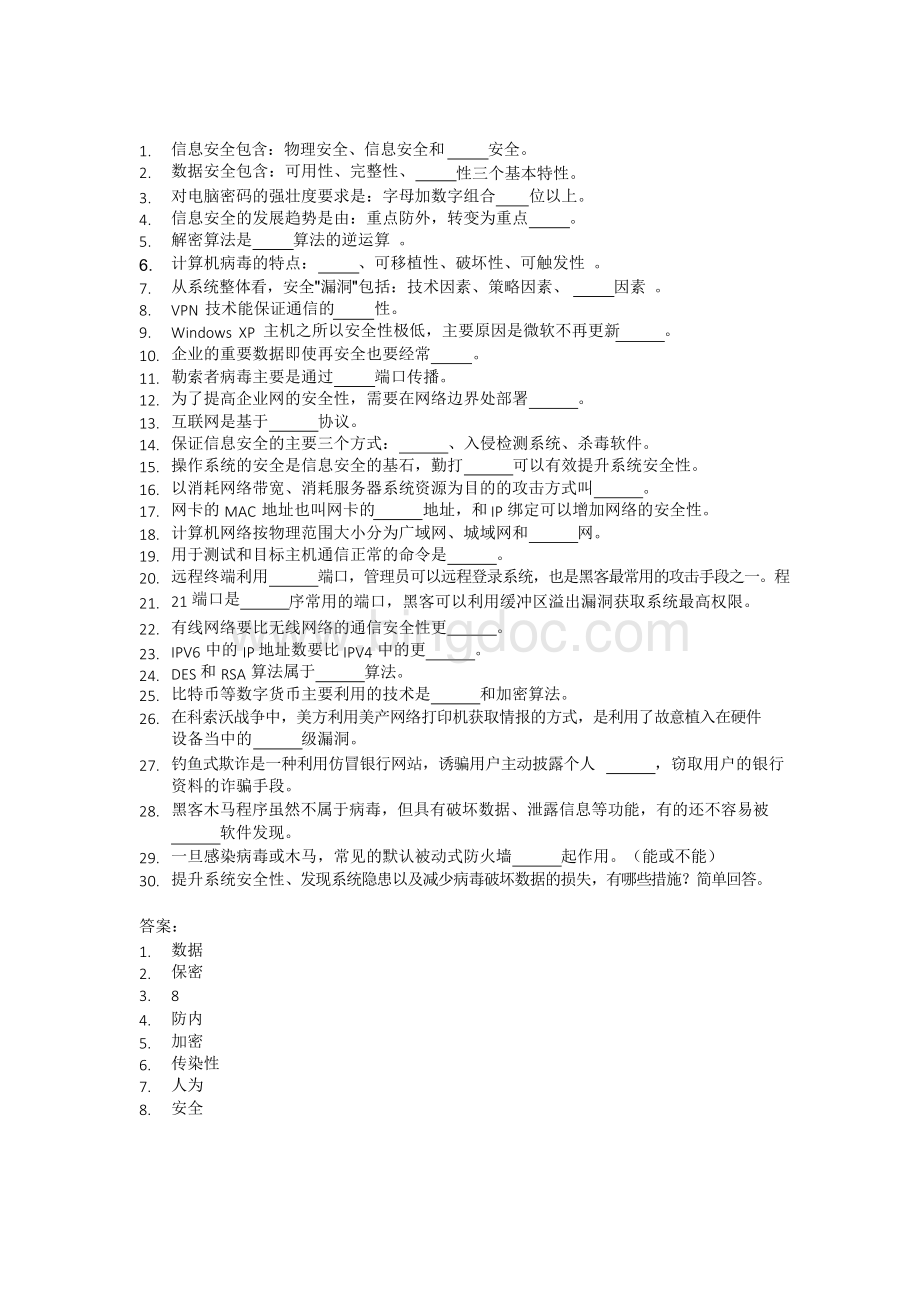

1.信息安全包含:

物理安全、信息安全和

2.数据安全包含:

可用性、完整性、

�安全。

性三个基本特性。

3.对电脑密码的强壮度要求是:

字母加数字组合

�位以上。

4.信息安全的发展趋势是由:

重点防外,转变为重点 。

5.解密算法是

�算法的逆运算。

6.计算机病毒的特点:

�、可移植性、破坏性、可触发性。

7.从系统整体看,安全"漏洞"包括:

技术因素、策略因素、

�因素。

8.VPN技术能保证通信的 性。

9.WindowsXP主机之所以安全性极低,主要原因是微软不再更新 。

10.企业的重要数据即使再安全也要经常 。

11.勒索者病毒主要是通过

�端口传播。

12.为了提高企业网的安全性,需要在网络边界处部署 。

13.互联网是基于

�协议。

14.保证信息安全的主要三个方式:

�、入侵检测系统、杀毒软件。

15.操作系统的安全是信息安全的基石,勤打

�可以有效提升系统安全性。

16.以消耗网络带宽、消耗服务器系统资源为目的的攻击方式叫 。

17.网卡的MAC地址也叫网卡的 地址,和IP绑定可以增加网络的安全性。

18.计算机网络按物理范围大小分为广域网、城域网和 网。

19.用于测试和目标主机通信正常的命令是 。

20.远程终端利用

21.21端口是

�端口,管理员可以远程登录系统,也是黑客最常用的攻击手段之一。

程序常用的端口,黑客可以利用缓冲区溢出漏洞获取系统最高权限。

22.有线网络要比无线网络的通信安全性更 。

23.IPV6中的IP地址数要比IPV4中的更 。

24.DES和RSA算法属于

�算法。

25.比特币等数字货币主要利用的技术是

�和加密算法。

26.在科索沃战争中,美方利用美产网络打印机获取情报的方式,是利用了故意植入在硬件

设备当中的 级漏洞。

27.钓鱼式欺诈是一种利用仿冒银行网站,诱骗用户主动披露个人资料的诈骗手段。

�,窃取用户的银行

28.黑客木马程序虽然不属于病毒,但具有破坏数据、泄露信息等功能,有的还不容易被软件发现。

29.一旦感染病毒或木马,常见的默认被动式防火墙

�起作用。

(能或不能)

30.提升系统安全性、发现系统隐患以及减少病毒破坏数据的损失,有哪些措施?

简单回答。

答案:

1.数据

2.保密

3. 8

4.防内

5.加密

6.传染性

7.人为

8.安全

9.系统补丁

10.备份

11.445

12.防火墙

13.TCP/IP

14.防火墙

15.系统补丁

16.DDOS或拒绝服务攻击

17.物理

18.局域

19.ping20.3389

21.FTP

22.强

23.多

24.加密

25.区块链

26.芯片

27.信息

28.杀毒

29.不能