整理党政机关网络安全检查表.docx

《整理党政机关网络安全检查表.docx》由会员分享,可在线阅读,更多相关《整理党政机关网络安全检查表.docx(19页珍藏版)》请在冰点文库上搜索。

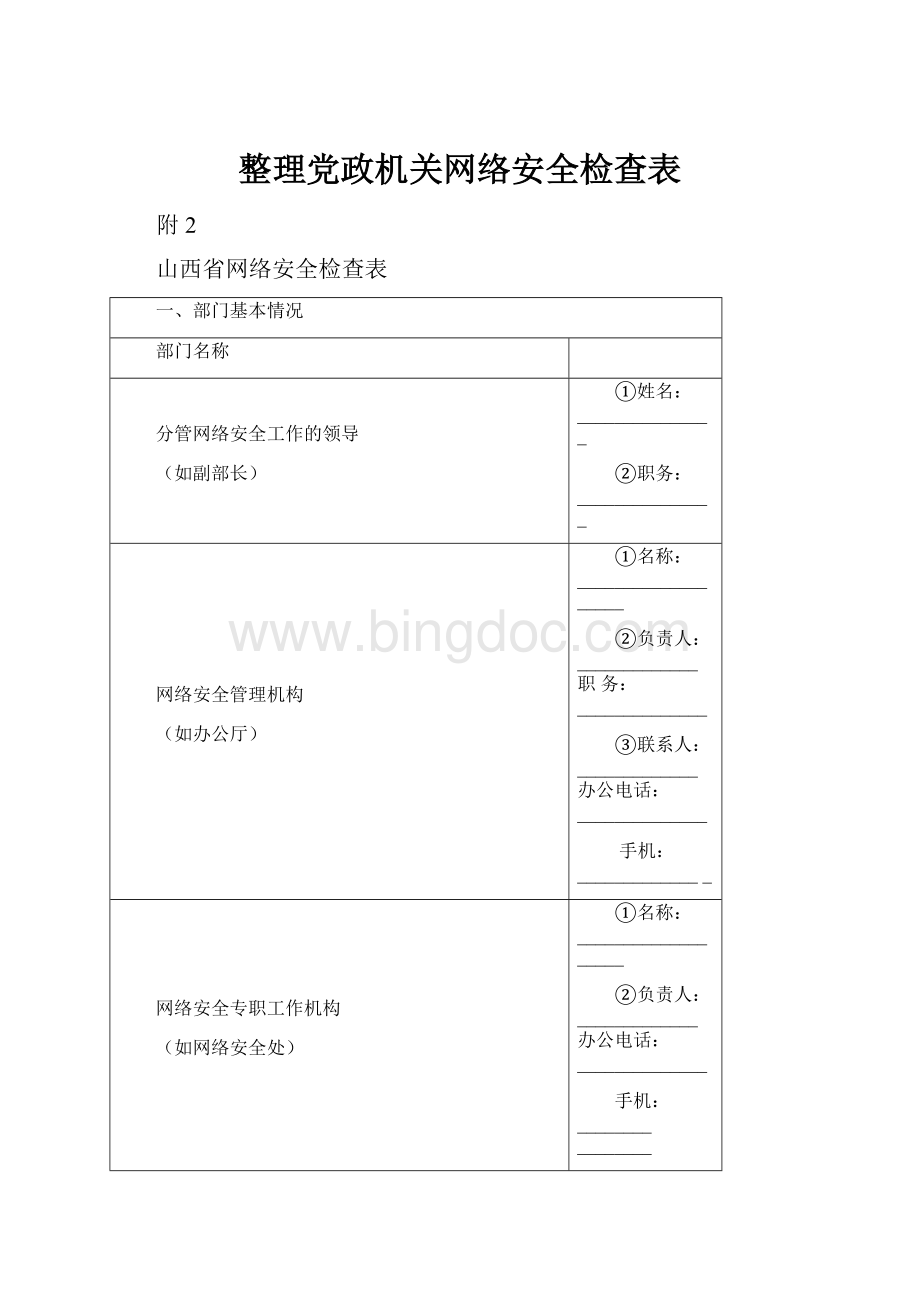

整理党政机关网络安全检查表

附2

山西省网络安全检查表

一、部门基本情况

部门名称

分管网络安全工作的领导

(如副部长)

①姓名:

_______________

②职务:

_______________

网络安全管理机构

(如办公厅)

①名称:

___________________

②负责人:

_____________职务:

______________

③联系人:

_____________办公电话:

______________

手机:

______________

网络安全专职工作机构

(如网络安全处)

①名称:

___________________

②负责人:

_____________办公电话:

______________

手机:

________________

二、信息系统基本情况

信息系统情况

①信息系统总数:

________________个

②网络连接情况

可以通过互联网访问的系统数量:

______________个

不能通过互联网访问的系统数量:

个

③面向社会公众提供服务的系统数量:

_____个

④本年度经过安全测评的系统数量:

_____个

互联网接入情况

互联网接入口总数:

□接入中国电信接入口数量:

接入带宽:

MB

□接入中国联通接入口数量:

接入带宽:

MB

□其他:

接入口数量:

接入带宽:

MB

系统定级情况

第一级:

_______个第二级:

_______个第三级:

_______个

第四级:

_______个第五级:

_______个未定级:

_______个

三、网络安全日常管理情况

人员管理

①岗位网络安全责任制度:

□已建立□未建立

②重点岗位人员安全保密协议:

□全部签订□部分签订□均未签订

③人员离岗离职安全管理规定:

□已制定□未制定

④外部人员访问机房等重要区域审批制度:

□已建立□未建立

资产管理

①资产管理制度:

□已建立□未建立

②设备维修维护和报废管理:

□已建立管理制度,且记录完整

□已建立管理制度,但记录不完整

□未建立管理制度

四、网络安全防护情况

网络边界安全防护

①网络安全防护设备部署(可多选):

□防火墙□入侵检测设备□安全审计设备

□防病毒网关□抗拒绝服务攻击设备

□其它:

________________________

②设备安全策略:

□使用默认配置□根据需要配置

③网络访问日志:

□留存日志□未留存日志

无线网络安全防护

①本单位使用无线路由器的数量:

个

②无线路由器用途:

□访问互联网:

个

□访问业务/办公网络:

个

③安全防护策略(可多选):

□采取身份鉴别措施□采取地址过滤措施

□未设置安全防护策略

④无线路由器使用默认管理地址情况:

□存在□不存在

⑤无线路由器使用默认管理口令情况:

□存在□不存在

门户网站安全防护

①门户网站域名:

②门户网站IP地址:

③网页防篡改措施:

□采取□未采取

④漏洞扫描:

□定期扫描,周期□不定期□未进行

⑤信息发布管理:

□已建立审核制度,且记录完整

□已建立审核制度,但记录不完整

□未建立审核制度

⑥运维方式:

□自行运维□委托第三方运维

电子邮件安全防护

①建设方式:

□自行建设

□使用第三方服务邮件服务提供商

②账户数量:

个

③注册管理:

□须经审批□任意注册

④口令管理:

□使用技术措施控制口令强度

□没有采取技术措施控制口令强度

⑤安全防护:

(可多选)

□采取病毒木马防护措施

□部署防火墙、入侵检测等设备

□采取反垃圾邮件措施

□其他:

终端计算机安全防护

①安全管理方式:

□集中统一管理(可多选)

□规范软硬件安装□统一补丁升级□统一病毒防护

□统一安全审计□对移动存储介质接入实施控制

□分散管理

②接入互联网安全控制措施:

□有控制措施(如实名接入、绑定计算机IP和MAC地址等)

□无控制措施

③接入办公系统安全控制措施:

□有控制措施(如实名接入、绑定计算机IP和MAC地址等)

□无控制措施

移动存储介质

安全防护

①管理方式:

□集中管理,统一登记、配发、收回、维修、报废、销毁

□未采取集中管理方式

②信息销毁:

□已配备信息消除和销毁设备□未配备信息消除和销毁设备

五、网络安全应急工作情况

应急预案

□已制定本年度修订情况:

□修订□未修订

□未制定

应急演练

□本年度已开展,演练时间:

□本年度未开展

灾难备份

①数据备份:

□已备份,备份周期:

□实时,□日,□周,□月,□不定期

□未采取备份措施

②系统备份:

采取实时备份措施的系统数量:

未采取系统备份措施的系统数量:

应急技术队伍

□部门所属□外部服务机构□无

六、网络安全教育培训情况

培训次数

本年度开展网络安全教育培训的次数:

_____次

培训人数

本年度接受网络安全教育培训的人数:

_____人

占本部门总人数的比例:

_____%

七、信息技术产品应用情况

服务器

①总台数:

__________

②品牌情况:

国内品牌台数:

____,其中,使用国产CPU台数:

_____

国外品牌台数:

____

③操作系统情况:

使用国产操作系统的台数:

_____

使用国外操作系统的台数:

_____

终端计算机

(含笔记本)

①总台数:

__________

②品牌情况:

国内品牌台数:

_____,其中,使用国产CPU台数:

_____

国外品牌台数:

___

③操作系统情况:

使用国产操作系统的台数:

______

使用国外操作系统的台数:

______

其中,使用WindowsXP的台数:

________

④安装国产字处理软件的终端计算机台数:

________

⑤安装国产防病毒软件的终端计算机台数:

________

路由器

①总台数:

__________

②品牌情况:

国内品牌台数:

________

国外品牌台数:

______

交换机

①总台数:

__________

②品牌情况:

国内品牌台数:

________

国外品牌台数:

______

存储设备

①总台数:

__________

②品牌情况:

国内品牌台数:

________

国外品牌台数:

______

数据库管理系统

①总套数:

__________

②品牌情况:

国内品牌套数:

________

国外品牌套数:

______

邮件系统

总数:

__________

品牌:

________数量:

________

品牌:

________数量:

________

负载均衡设备

总数:

__________

品牌:

________数量:

________

品牌:

________数量:

________

防火墙

总数:

__________

品牌:

________数量:

________

品牌:

________数量:

________

入侵检测设备

(入侵防御)

总数:

__________

品牌:

________数量:

________

品牌:

________数量:

________

安全审计设备

总数:

__________

品牌:

________数量:

________

品牌:

________数量:

________

八、网络安全经费预算投入情况

经费预算

本年度网络安全经费预算额:

_____________万元

经费投入

上一年度网络安全经费实际投入额:

_____________万元

九、本年度技术检测及网络安全事件情况

技术检测情况

渗透测试

进行过渗透测试的系统数量:

其中,可以成功控制的系统数量:

恶意代码

检测

①进行过病毒木马等恶意代码检测的服务器台数:

___________

其中,存在恶意代码的服务器台数:

___________

②进行过病毒木马等恶意代码检测的终端计算机台数:

_________

其中,存在恶意代码的终端计算机台数:

___________

安全漏洞

检测结果

①进行过漏洞扫描的服务器台数:

___________

其中,存在高风险漏洞的服务器台数:

___________

②进行过漏洞扫描的终端计算机台数:

___________

其中,存在高风险漏洞的终端计算机台数:

___________

网络安全事件情况

门户网站受攻击情况

安全防护设备检测到的门户网站受到攻击次数:

___________

网页被篡

改情况

门户网站网页被篡改(含内嵌恶意代码)次数:

___________

十、信息技术外包服务机构情况(包括参与技术检测的外部专业机构)

外包服务机构1

机构名称

机构性质

□国有单位□民营企业□外资企业

服务内容

□系统集成□系统运维□风险评估

□安全检测□安全加固□应急支持

□数据存储□灾难备份□其他

除了房地产市场外,在不同职业和地点的工资差别中也可以发现类似的情形。

网络安全保密协议

一、环境影响评价的发展与管理体系、相关法律法规体系和技术导则的应用□已签订□未签订

(5)建设项目对环境影响的经济损益分析。

信息安全管理体系认证情况

□已通过认证

3)选择价值。

选择价值(OV)又称期权价值。

我们在利用环境资源的时候,并不希望它的功能很快消耗殆尽,也许会设想未来该资源的使用价值会更大。

认证机构:

______________________

□未通过认证

外包服务机构2

机构名称

表一:

项目基本情况;机构性质

□国有单位□民营企业□外资企业

服务内容

3.规划环境影响报告书的审查效力□系统集成□系统运维□风险评估

□安全检测□安全加固□应急支持

发现规划存在重大环境问题的,审查时应当提出不予通过环境影响报告书的意见;□数据存储□灾难备份□其他

网络安全保密协议

□已签订□未签订

信息安全管理体系认证情况

□已通过认证

认证机构:

______________________

□未通过认证

(如有2个以上外包机构,每个机构均应填写,可另附页)

本表所称恶意代码,是指病毒木马等具有避开安全保护措施、窃取他人信息、损害他人计算机及信息系统资源、对他人计算机及信息系统实施远程控制等功能的代码或程序。

2本表所称高风险漏洞,是指计算机硬件、软件或信息系统中存在的严重安全缺陷,利用这些缺陷可完全控制或部分控制计算机及信息系统,对计算机及信息系统实施攻击、破坏、信息窃取等行为。

附3

山西省重点行业网络安全检查结果统计表

一、行业基本情况

行业名称:

行业网络

安全管理机构

①名称:

___________________

②负责人:

_____________职务:

______________

③联系人:

_____________办公电话:

______________

手机:

______________

二、网络安全管理情况

培训情况

本年度开展的网络安全培训次数:

培训人数:

应急工作情况

①网络安全应急预案□已建立

□本年度进行过修订

□未修订

□未建立

②本年度开展网络安全应急演练次数:

技术检测情况

本年度开展面向行业网络安全技术检测次数:

三、重要系统安全情况

基本情况

重要系统总数:

系统类型

①信息系统数量:

______________

②工业控制系统数量:

_____________

服务对象

①面向社会公众提供服务的系统数量:

②不面向社会公众提供服务的系统数量:

联网情况

①通过互联网可直接访问的系统数量:

②通过互联网不能直接访问的系统数量:

其中,与互联网物理隔离的系统数量:

数据集中

①全国数据集中的系统数量:

②省级数据集中的系统数量:

③未进行数据集中的系统数量:

④数据存放在境外的系统数量:

业务连续性

①可容忍中断时间小于30分钟的系统数量:

②可容忍中断时间大于30分钟、小于12小时的系统数量:

③可容忍中断时间大于12小时的系统数量:

灾难备份情况

①进行系统级灾备的系统数量:

②仅对数据进行灾备的系统数量:

③无灾备的系统数量:

外包服务情况

①采用远程在线方式进行运行维护的系统数量:

②由国内机构提供运行维护服务的系统数量:

③由国外机构提供运行维护服务的系统数量:

④由国内机构提供云计算服务的系统数量:

⑤由国外机构提供云计算服务的系统数量:

系统

构成情况

主要硬件和软件产品

服务器

路由器

交换机

防火墙

磁盘阵列

磁带库

操作系统

数据库

国内品牌数量

(台/套)

国外品牌数量

(台/套)

在用业务应用

软件系统

①自主设计开发(不含二次开发)的套数:

②委托国内厂商开发的套数:

委托国外厂商开发的套数:

③直接采购国内厂商产品的套数:

直接采购国外厂商产品的套数:

四、本年度网络安全事件情况

网络安全事件情况

特别重大网络安全事件次数:

重大网络安全事件次数:

较大网络安全事件次数:

一般网络安全事件次数:

附4

市政领域网络安全检查表

一、基本情况

单位名称:

单位业务

概述

网络安全

管理机构

分管领导

姓名:

职务:

责任部门

名称:

责任人:

职务:

电话:

联系人

姓名:

职务:

电话:

二、重要信息系统安全检查情况

基本情况

重要信息系统总数:

服务对象

①面向社会公众提供服务的系统数量:

②不面向社会公众提供服务的系统数量:

业务连续性

①可容忍中断时间小于30分钟的系统数量:

②可容忍中断时间大于30分钟、小于12小时的系统数量:

③可容忍中断时间大于12小时的系统数量:

数据集中情况

①全国数据集中的系统数量:

②省级数据集中的系统数量:

③未进行数据集中的系统数量:

④数据存放在境外的系统数量:

数据管理情况

①数据库中存储有国家基础数据或个人隐私数据等敏感数据的系统数量:

②是否对重要敏感数据采取保护措施?

□采取措施,包括:

□身份认证□权限控制□数据加密

□安全审计□灾难备份□其他

□目前未采取

灾难备份情况

①进行系统级灾备的系统数量:

②仅对数据进行灾备的系统数量:

③无灾备的系统数量:

系统

构成情况

主要硬件和软件产品

服务器

路由器

交换机

防火墙

磁盘阵列

磁带库

操作系统

数据库

国内品牌数量

(台/套)

国外品牌数量

(台/套)

在用业务应用

软件系统

①自主设计开发(不含二次开发)的套数:

②委托国内厂商开发的套数:

委托国外厂商开发的套数:

③直接采购国内厂商产品的套数:

直接采购国外厂商产品的套数:

三、重要工业控制系统安全检查情况

基本情况

重要工业控制系统运营单位总数:

家

重要工业控制系统总数:

套

系统类型

数据采集与监控系统(SCADA):

套

其中,国产品牌:

套,国外品牌:

套

分布式控制系统(DCS):

套

其中,国产品牌:

套,国外品牌:

套

过程控制系统(PCS):

套

其中,国产品牌:

套,国外品牌:

套

可编程控制器(PLC):

套

其中,国产品牌:

套,国外品牌:

套

工业控制网络

连接情况

①直接与互联网连接的重要工业控制系统数量:

套

②与内部局域网连接的重要工业控制系统数量:

套

③含有无线接入方式的重要工业控制系统数量:

套

运行维护情况

①采用远程方式运行维护的重要工业控制系统数量:

套

②由国内厂商提供运行维护服务的重要工业控制系统数量:

套

③由国外厂商提供运行维护服务的重要工业控制系统数量:

套

网络安全

防护情况

①网络边界处架设网络安全设备的重要工业控制系统数量:

套

②安装防病毒软件或设备的重要工业控制系统数量:

套

③定期进行安全更新的重要工业控制系统数量:

套

④采取加密措施传输、存储敏感数据的重要工业控制系统数量:

套

四、信息技术外包服务机构情况(包括参与技术检测的外部专业机构)

机构名称

机构性质

□国有单位□民营企业□外资企业

服务内容

□系统集成□系统运维□风险评估

□安全检测□安全加固□应急支持

□数据存储□灾难备份□其他

网络安全保密协议

□已签订□未签订

信息安全管理体系认证情况

□已通过认证

认证机构:

______________________

□未通过认证

机构名称

机构性质

□国有单位□民营企业□外资企业

服务内容

□系统集成□系统运维□风险评估

□安全检测□安全加固□应急支持

□数据存储□灾难备份□其他

网络安全保密协议

□已签订□未签订

信息安全管理体系认证情况

□已通过认证

认证机构:

______________________

□未通过认证

(如有2个以上外包机构,每个机构均应填写,可另附页)

五、本年度网络安全事件情况

网络安全事件情况

特别重大网络安全事件次数:

重大网络安全事件次数:

较大网络安全事件次数:

一般网络安全事件次数: