交换学习笔记文档格式.docx

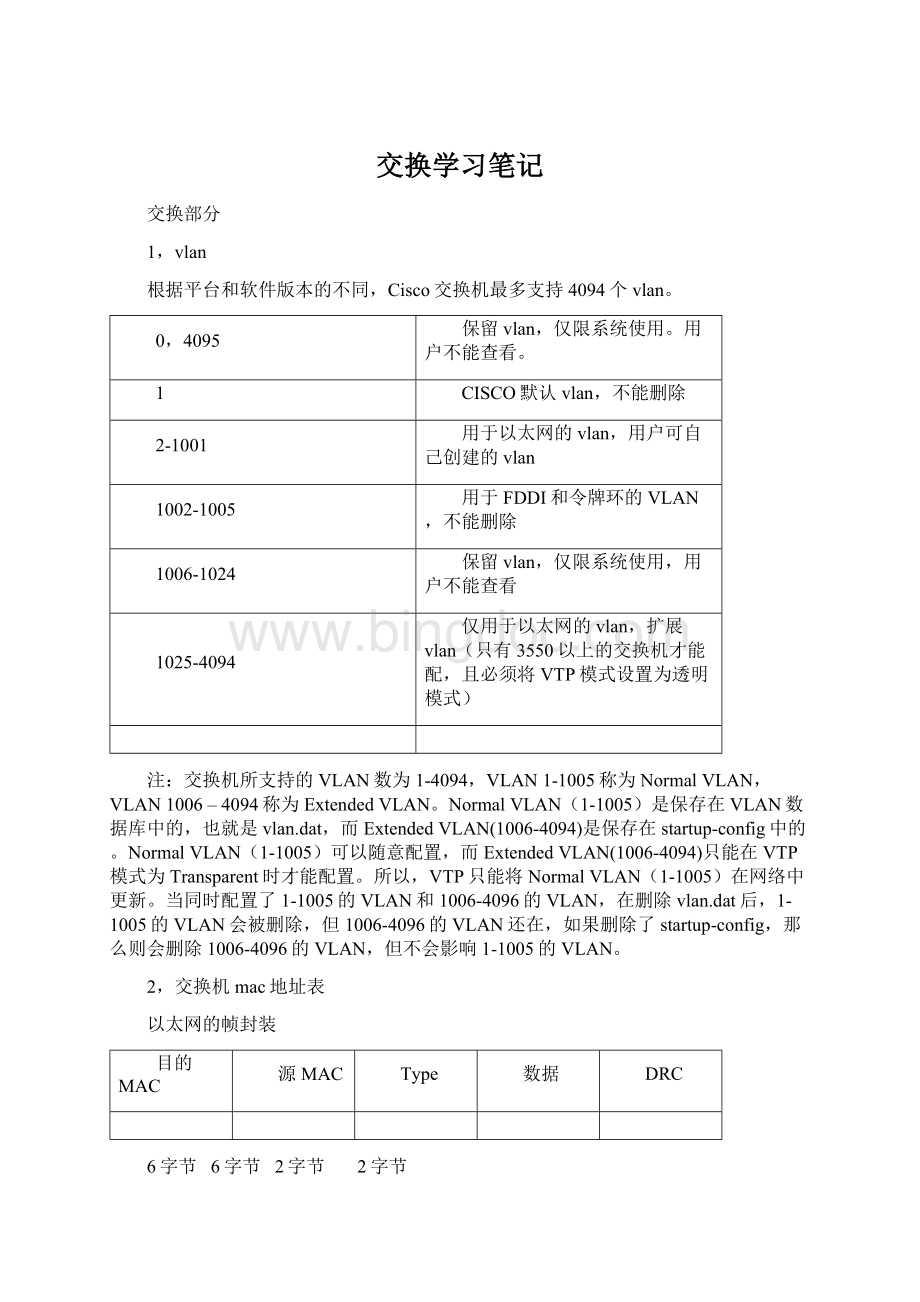

《交换学习笔记文档格式.docx》由会员分享,可在线阅读,更多相关《交换学习笔记文档格式.docx(38页珍藏版)》请在冰点文库上搜索。

交换机上,一个接口可以对应多个mac地址,地址的数量无上限,但不超过交换机所支持的mac地址最大数量。

一个mac地址可以同时出现在交换机的多个接口上,但此特性并不被所有型号交换机支持。

在某些型号的交换机上,一个mac地址只能出现在一个接口上,如果出现在另一个接口上,将会报错,并且数据转发也会出错。

mac地址表

路由表

三元组:

mac地址表,端口号,vlan

五元组:

前缀、掩码、metric、AD值、下一跳

源mac地址学习、目的mac地址转发;

300秒老化时间

静态、直连、动态路由

精确匹配,匹配不到泛洪

最长匹配,匹配不到丢弃

交换机

路由器

项目

功能

命令

查看交换机mac地址表

shmac-address-table

手工指定静态mac

mac-address-tablestatic+mac+vlan+接口

Mac地址老化时间

300秒

修改mac地址老化时间:

mac-add-tableaging-time+时间+vlan

查看mac地址老化时间:

Shmac-add-tableaging-time

3,trunk

ISL

802.1Q

CISCO私有

公有

30字节

4字节

对每个VLAN打标记

对除NativeVlan之外的vlan打标机

最多1000个vlan

最多4096个vlan

收到没有标记的帧,直接丢弃

收到没标记的帧,在NativeVlan中转发

实验1:

说明:

当一台交换机上的VLAN与另一台交换机的相同vlan通信时,如果中间还有其他交换机,当中间的交换机没有配置相同的VLAN时,并且无论trunk是否允许该VLAN通过,两边的交换机流量无法通过此VLAN进行通信。

实验2:

VLAN的跳跃攻击

两台不同vlan的主机能够互相ping通。

Showinttrunk查看交换机的trunk

DTP协议

■access模式不是DTP的一部分

■开启DTP协商的双方必须在相同的VTP域内,否则协商不成功

■交换机型号不同,默认的DTP模式会不同。

3550默认为Desirable模式,3560默认为auto模式。

■查看VTP是否开启的命令:

shintf0/1switchport(negotiateoftrunk)

Access

Auto

Desiable

trunk

access

4,QinQ

支持隧道特性,运行运营商在其VLAN内部传输用户vlan。

配置思路

采用如下的思路配置QinQ接口:

在S-switch-A和S-switch-B上创建VLAN10;

在S-switch-A和S-switch-B上配置接口Ethernet0/0/1成为QinQ接口;

配置S-switch-A和S-switch-B的接口Ethernet0/0/2以Tag方式加入VLAN10。

5,VTP

VTP的作用是用来在交换机区域内同步VLAN信息。

默认情况下,交换机的域名为空,无论是server还是Client,在域名为空的情况下,是不会将自己的Vlan信息往外发的;

但无论受到任何VLAN信息,只要configurationrevision号比自己的大,就会同步自己的VLAN数据库并且添加上相同的域名。

域名在配置后,只能更改不能删除。

■VTP四种消息类型:

汇总通告,子集通告,通告请求,VTP加入消息

■VTP的更新:

5分钟通告一次,或触发更新

■影响VTP的因素:

trunk链路、domain相同、密码相同

■VTP的模式

Server

Client

transparent

增/删/改

√

×

√(本地有效)

转发VTP信息

同步VLAN信息

保存NVRAM

域名为空的交换机是不会发送任何VTP信息的。

但无论收到任何VLAN信息,只要configurationrevision比自己的大,就会同步自己的VLAN数据库,并且天上相同的域名。

将模式改为transparent,可以清除所有VTP信息

■VTP的修剪

VTP修剪能够确定trunk何时正在扩散不必要的流量,并且将其修剪掉。

允许被剪除的VLAN范围是2-1001,而VLAN1和1002-1005以及1006-4094是不被允许剪除的。

VTP域中,只要1台交换机开启修剪,其他交换机全部开启。

默认修剪2-1001,但可随意更改

VTP模式为transparent时,是不支持VTPPruning的。

6SPAN,RSPAN,ERSPAN

SPAN

SPAN是让交换机将正常流量复制下来并发送到相关接口。

SPAN允许将交换机的任意端口或任意VLAN上的流量复制之后发送到其他任何端口上。

SPAN的源可以定义多个物理接口或多个VLAN,复制的流量可以是接受的也可以是发送的也可以是双向的,默认为双向的。

SPAN的目的有时只是物理接口有时只是VLAN,需要视情况而定。

源端口流量不受任何影响,目标端口除了接受SPAN流量外,不再接受任何其他流量。

实验:

sw1(config)#monitorsession1sourceinterfacef0/1

sw1(config)#monitorsession1destinationinterfacef0/3

RSPAN是跨越多台交换机的,而且目标段鸥除了接受SPAN流量外不能再接受其他任何正常的流量。

所以RSPAN定义目标时,不能将目标定义为物理接口。

实施RSPAN时,将SPAN复制的流量通过发送到某个VLAN,然后从trunk上传到目标交换机,这个VLAN就是RSPANVLAN,从源到目标的每台交换机都应该配置RSPANVLAN。

在某些IOS版本中,配置RSPAN时,源交换机在定义目标时,不仅需要将RSPANVLAN指定为目标,并且还需要指定一个reflector-port端口,系统是将流量发送到reflector-port端口后,再由reflector-port端口发送到RSPANVLAN,最终发送到目标交换机。

而当配置一个接口为reflector-port端口后,这个接口就不能正常使用了。

SW1#

sw1(config)#vlan10

sw1(config-vlan)#remote-span

sw1(config)#monitorsession1destinationremotevlan10reflector-portf0/2

sw1(config)#monitorsession1filtervlan1-3,5(当将Trunk接口配置为SPAN源时,Trunk上所有的VLAN流量都会被复制,以上配置为只复制Trunk上VLAN1,VLAN2,VLAN3,VLAN5的流量。

)

SW2#

sw2(config)#vlan10

sw2(config-vlan)#remote-span

sw2(config)#monitorsession1sourceremotevlan10

sw2(config)#monitorsession1destinationinterfacef0/3

ERSPAN

与SPAN类似,支持位于不同交换机上的源端口、源VLAN和目标端口,甚至跨越第三层边界,提供了远程监控跨越交换或路由网络的多台交换机。

每个ERSPAN通过GRE隧道承载SPAN流量。

源和目标交换机必须硬件上支持GRE。

配置(IOS不同配置不同)

源交换机

Monitorsession【session-number】typeerspan-source

Sourceinterface【interface-id/vlan-id】

Destination

Ipaddress【ip-address】

Originipaddress【ip-address】

Erspan-id【id-number】

目标交换机

Monitorsession【session-number】typeerspan-destination

Destinationinterface【interface-id】

Source

Ipaddress【ip-address】------此处的源ip地址,是源交换机上配置的目标ip地址,意思是把原交换机上复制到这个ip地址的所有数据包作为源,再复制到目标接口上。

7二层广域网技术

广域网技术主要体现在OSI参考模型的物理层及数据链路层。

数据链路层描述了帧是如何在系统之间单一路径上进行传输、如何进行帧的封装。

常用帧封装格式有HDLC(高级数据链路控制)、PPP(点到点)、帧中继、ISDN等,协议的选择取决于广域网技术和通信设备。

以太网接口运行的数据链路层协议是IEEE802.3

Serial接口运行的数据链路层协议时HDLC、PPP等

Wifi使用的协议是802.11

HDLC

高级数据链路控制(High-levelDataLinkControl)是一个在同步网上传输数据、面向比特的数据链路层协议。

HDLC是一个点对点的数据传输协议,其帧的结构有两种类型:

一种是ISOHDLC帧结构,一种是CiscoHDLC帧结构。

ISOHDLC采用SDLC(IBM公司开发的)的帧格式,支持同步,全双工操作,分为物理层及LLC两个子层。

由于HDLC的是点到点串行链路的帧封装格式,所以其格式与之前介绍的以太网帧格式有很大区别,HDLC没有源目MAC地址。

其实所谓点到点线路指该线路只有两个主机存在,那么从线路的一端进入的数据一定是到达另一端的。

所以理论上不需要第二层地址。

帧格式如下:

帧标志序列

(F)

地址(A)

控制(C)

数据(D)

校验和

(FCS)

配置

设置HDLC封装

Router(config-if)#encapsulationhdlc

设置DCE时钟

Router(config-if)#clockratespeed

配置实例

RouterA#

Ints0/0/0

Ipadd202.108.10.1255.255.0.0

Encapsulationhdlc

Clockrate64000

noshut

RouterB#

Ipadd202.108.10.2255.255.0.0

PPP

不支持认证,一层通二层就通

不支持多种上层协议

支持认证

支持多种上层协议

厂商私有,各厂商不兼容

各厂商兼容

▇PPP协议的组成部分

PPP协议不是一个单纯的进行数据封装的协议,它提供了比较完整的传输服务功能。

由三部分组成:

1,物理层:

PPP既支持同步电路也支持异步电路

2,数据链路层LCP:

用于建立、配置和测试数据链路

3,网络层NCP:

用来建立和配置不同的网络层协议

▇PPP的帧格式

▇PPP的认证

PPP支持两种认证:

PAP和CHAP。

(R1为认证方、R2为被认证方;

单项认证)

R1#

Ints0

ipadd192.168.0.1255.255.255.252

nosh

Enacpsulationppp

pppauthenticationpap

Usernamejxxhpassword123

R2#

ipadd192.168.0.2255.255.255.252

ppppapsent-usernamejxxhpassword123

(R1拨到R2上,单项认证)

usernamejxxhpassword123

Inters0

Encapsulationppp

pppauthenticationchap

pppchaphostnamejxxh

pppchappassword123

PPPOE

PPPOE的主要功能是在以太网上提供点到点的连接,使以太网主机通过一个桥接设备连接到一个远端的接入集中器上(AC)。

PPPOE协议分为两个阶段:

1,发现阶段:

一个主机发现一个接入集中器,发现AC的MAC,确认回话标识SessionID。

2,会话阶段:

主机和接入集中器间进行各项协商和数据传输。

PPPOE表示在以太网上构建PPP协议,我们家庭ADSL用户拨号一般采用这种方式,在国内验证方式一般为PAP。

本例中将演示PC直接拨号和通过路由器拨号两种操作。

Server#

vpdnenable

vpdn-group1

Accept-dialin......................................设置vpnd为接受拨入

Protocolpppoe

Virtual-template1................................设置vpdn接受拨入时使用的模板

Intf0/0

noipaddress

pppoeenable

intvirtual-template1

ipaddress200.200.200.1255.255.255.0

peerdefaultipaddresspooljxxhpool

Pppauthenticationpap

iplocalpooljxxhpool200.200.200.2200.200.200254.................................创建本地地址池

Client#

intf0/0

pppoe-clientdial-pool-number1.............................配置pppoe客户端,将f0/0放入拨号集1中

intdialer0..................................................................设置拨号接口

Ipaddnegotiated..................................................从服务器协商获得地址

Dialerpool1.............................................................设置拨号池

Dialer-group.............................................................引用触发列表

Ppppapsent-usernamejxxhpassword123

Iproute0.0.0.00.0.0.0dialer0

dialer-list1protocolippermit...................................设置触发拨号的数据类型

PC机

创建一个新的连接,根据提示创建一个PPPoE连接——属性——右击网络邻居

8stormcontrol

在默认情况下,交换机在接口上收到任何数据包,将尽全力转发,只有在硬件性能不足的情况下,才会丢弃数据包。

在某些时候,由于协议错误,配置错误或人为攻击,导致网络流量增大时,将影响网络的性能,在这种情况下,需要在交换机上限制流量占用接口的带宽,则可以使用Stormcontrol来实现。

在配置阀值时,可以使用以下标准来衡量带宽:

PPS:

每秒通过的数据包数(packetPerSecond)

BPS:

每秒通过的Bit数(BitPerSecond)

在配置storm-control时,可以设置流量达到上限后,采取相应的处理动作,可配置的动作分为Shutdown和Trap,Shutdown是在流量达到上限后,将接口陷入error-disable状态,Trap是在流量达到上限后,产生一条SNMPTrap消息,而默认的动作是丢弃流量而不生产SNMPTrap消息。

SW1(config)#

Intf0/1

Storm-controlunicastlevelpps10080…………定义上线100,下线80

Storm-controlactionshutdown

9UDLD

UDLD使用一层协议来做单向链路检测,开启了UDLD的接口会向外发送UDLDHello,可以理解为交换机的心跳,收到UDLDhello的交换机必须回复邻居。

normal:

只能检测光纤上的单向链路。

故障后,接口没有变化。

Aggressive:

能检测光纤和双绞线的单向链路。

故障后,接口disable

配置DULD两端必须同时配置,且要配置成相同模式。

一端配置,不起作用。

配置:

Udldportaggressive

恢复udld关闭的接口

先shut再noshut

9交换机密码恢复

Cisco交换机有个叫做nvram:

的存储器,类似于PC机的硬盘,断电后数据不会丢失,交换机的配置都会保存在nvram里,配置文件名为startup-config,只要配置保存过,nvram:

里面都会出现startup-config这个文件,每当交换机重启时,都会读取nvram:

里面的startup-config文件。

如果有enable密码,我们就无法进入enable模式。

在这里需要提示,在cisco低型号的交换机中,如3750一下(包括3750),nvram:

里边的startup-config文件会同时在flash:

存储器里边再生成一份名为config.text的文件。

要注意的是这两个文件同属一文件,删除任何一个,两个同时消失;

在高型号的交换机中,如4500系列以上(包括45系列)只有nvram:

,并没有flash:

的这个存储器,所以就没有config.text这个文件,与flash:

村吃起行对应的存储器行对应的是bootflash:

在这里除了ios文件,没有别的。

破密码操作步骤:

第一种情况:

(3750以下系列)

(1)通常在交换机前面板(正视有端口的一面)左侧,有一个名为“mode”的按钮,用手按住此按钮不放,然后拔掉交换机电源线,过5秒钟再次插回该电源线,如果是3550,这时会看到交换机所有端口都会亮,等到交换机第一个端口熄灭后,则把按按钮的手放开;

如果是3560,则端口灯不会亮,但左侧面板的灯会闪烁,等到第一个灯变为绿色不闪时,放开按按钮的手,(其它型号交换机类同),这时会看到登陆交换机的界面如下

switch:

(2)接下来我们要改掉nvram:

里面的startup-config文件,让交换机找不到此配置文件,便认为没有密码,但我们只须改flash:

下的config.text即可。

flash_init(初始化flash文件系统)

load_helper(装载并初始化辅助映像ROM中的最小IOS映像)

dirflash:

(显示flash文件内的文件和目录)

renameflash:

config.textflash:

config.old(修改配置文件名,以便跳过密码)

boot(重启)

(3)这时我们不需要密码便可顺利进入交换机enable模式,但此时交换机并未装载任何配置,此时我们在enable模式便可把配置文件名改回config.text:

Swith#renameflash:

config.oldflash:

config.text

然后再将配置导入内存正常运行

Switch#copystartup-configrunning-config

最后再改掉之前忘记的enable密码即可,并且之前的配置