DES加密解密算法.docx

《DES加密解密算法.docx》由会员分享,可在线阅读,更多相关《DES加密解密算法.docx(22页珍藏版)》请在冰点文库上搜索。

DES加密解密算法

DES加密解密算法

1实验目的

了解数据加密标准DES算法的执行过程、密钥编排方案和加密算法的实现过程等有一个更加清晰地认识。

2算法大概流程

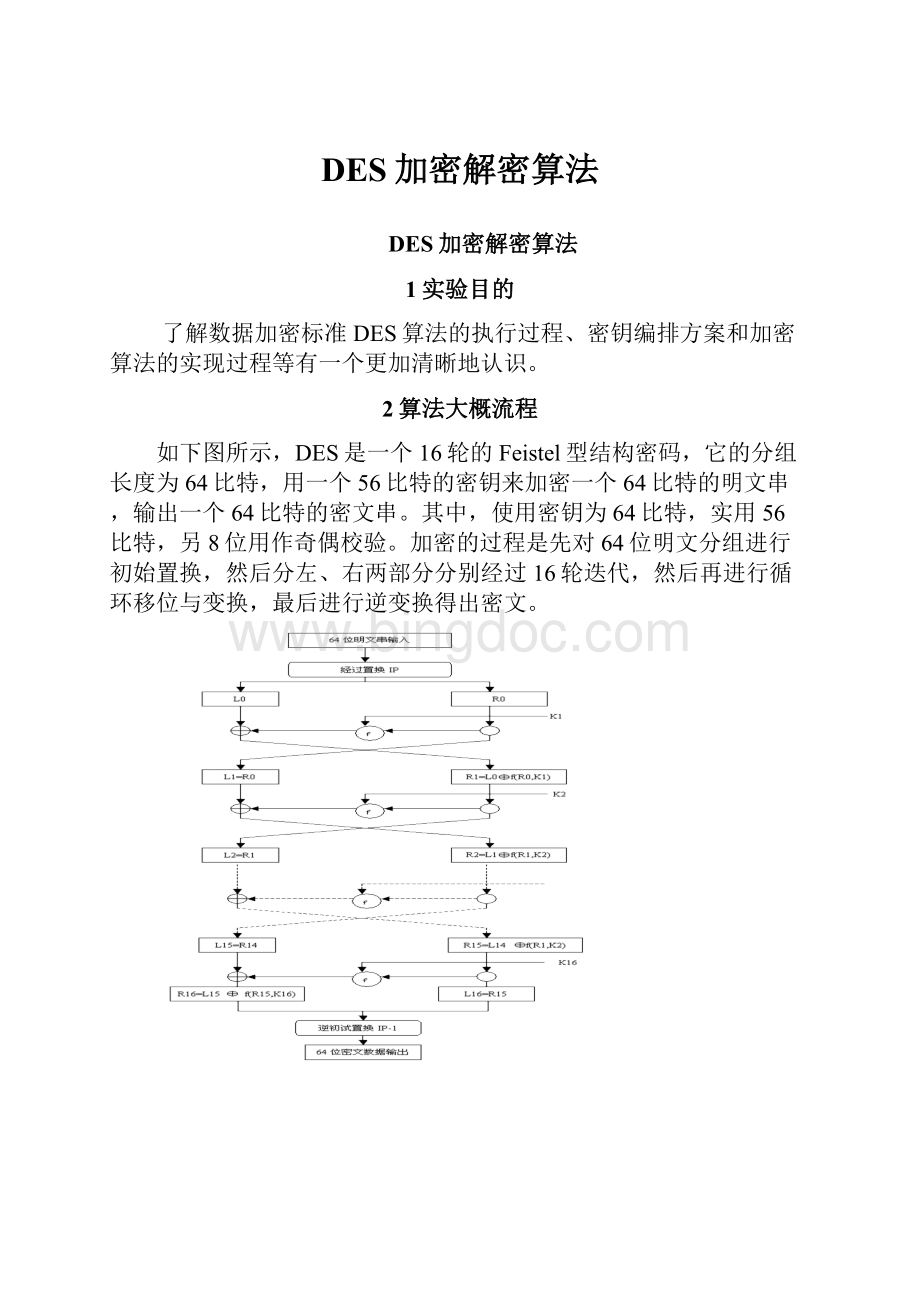

如下图所示,DES是一个16轮的Feistel型结构密码,它的分组长度为64比特,用一个56比特的密钥来加密一个64比特的明文串,输出一个64比特的密文串。

其中,使用密钥为64比特,实用56比特,另8位用作奇偶校验。

加密的过程是先对64位明文分组进行初始置换,然后分左、右两部分分别经过16轮迭代,然后再进行循环移位与变换,最后进行逆变换得出密文。

3步骤

3.1准备DES的各种表

包括初始置换表intIP_Table[64],逆初始置换表intIP_1_Table[64],扩充置换表intE_Table[48],置换函数intP_Table[32],DES的S盒S[8][4][16]。

生成子秘钥需要使用的表,置换选择1表PC_1[56],置换选择2表PC_2[48],对于左移的规定,即规定第i次迭代时左移多少位的表MOVE_TIMES[16]。

3.2生成子秘钥

下面是生成子密钥的函数,将16轮迭代所需要的子秘钥全都存放在subKeys[16][48]之中。

这个过程中首先是对初始秘钥进行置换选择1的操作,使用到之前定义的置换选择1表PC_1;

置换选择1的输出作为第一轮迭代的输入。

每一次迭代进行的操作,首先是将56位秘钥分为前28位和后28位分别进行循环左移,使用到之前定义的循环左移表MOVE_TIMES[16]。

前后两部分循环左移的输出组合在一起,一方面作为下一轮迭代的输入,另一方面继续进行置换选择2操作,使用到置换选择2表PC_2,需要注意的是置换选择2的输出是48位的。

intDES_MakeSubKeys(ElemTypekey[64],ElemTypesubKeys[16][48]){

ElemTypetemp[56];

intcnt;

DES_PC1_Transform(key,temp);//PC1置换

for(cnt=0;cnt<16;cnt++){//16轮跌代,产生16个子密钥

DES_ROL(temp,MOVE_TIMES[cnt]);//循环左移

DES_PC2_Transform(temp,subKeys[cnt]);//PC2置换,产生子密钥

}

return0;

}

下面这是进行置换选择1操作的函数:

intDES_PC1_Transform(ElemTypekey[64],ElemTypetempbts[56]){

intcnt;

for(cnt=0;cnt<56;cnt++){

tempbts[cnt]=key[PC_1[cnt]];

}

return0;

}

下面这是进行循环左移操作的函数:

intDES_ROL(ElemTypedata[56],inttime){

ElemTypetemp[56];

//保存将要循环移动到右边的位

memcpy(temp,data,time);

memcpy(temp+time,data+28,time);

//前28位移动

memcpy(data,data+time,28-time);

memcpy(data+28-time,temp,time);

//后28位移动

memcpy(data+28,data+28+time,28-time);

memcpy(data+56-time,temp+time,time);

return0;

}

下面这是进行置换选择2操作的函数:

intDES_PC2_Transform(ElemTypekey[56],ElemTypetempbts[48]){

intcnt;

for(cnt=0;cnt<48;cnt++){

tempbts[cnt]=key[PC_2[cnt]];

}

return0;

}

3.3对64位明文进行初始置换

64位的明文存放在数组data[64]中,初始置换使用到IP_Table这就是预先定义的初始置换表。

初始置换的输出作为加密算法的第一轮迭代的输入。

intDES_IP_Transform(ElemTypedata[64]){

intcnt;

ElemTypetemp[64];

for(cnt=0;cnt<64;cnt++){

temp[cnt]=data[IP_Table[cnt]];

}

memcpy(data,temp,64);

return0;

}

3.4实现加密算法每一轮的f(R0,k1)操作

3.4.1扩充置换操作

将该轮64位的输入分为前32位和后32位两部分,对后32位进行下面的扩展置换,后32位被扩展为48位,这其中使用到了之前定义的扩展置换表E_Table。

intDES_E_Transform(ElemTypedata[48]){

intcnt;

ElemTypetemp[48];

for(cnt=0;cnt<48;cnt++){

temp[cnt]=data[E_Table[cnt]];

}

memcpy(data,temp,48);

return0;

}

3.4.2第一次异或操作

之后对扩展置换的输出与该轮秘钥进行异或操作。

intDES_XOR(ElemTypeR[48],ElemTypeL[48],intcount){

intcnt;

for(cnt=0;cntR[cnt]^=L[cnt];

}

return0;

}

3.4.3代换选择操作

对异或操作的输出进行代换选择操作,这其中会用到之前定义的S盒S,需要注意的是这个操作的输出为32位,而输入是48位。

intDES_SBOX(ElemTypedata[48]){

intcnt;

intline,row,output;

intcur1,cur2;

for(cnt=0;cnt<8;cnt++){

cur1=cnt*6;

cur2=cnt<<2;

//计算在S盒中的行与列

line=(data[cur1]<<1)+data[cur1+5];

row=(data[cur1+1]<<3)+(data[cur1+2]<<2)

+(data[cur1+3]<<1)+data[cur1+4];

output=S[cnt][line][row];

//化为2进制

data[cur2]=(output&0X08)>>3;

data[cur2+1]=(output&0X04)>>2;

data[cur2+2]=(output&0X02)>>1;

data[cur2+3]=output&0x01;

}

return0;

}

3.4.4置换操作

对代换置换操作的输出结果进行置换操作,用到置换表P_Table。

intDES_P_Transform(ElemTypedata[32]){

intcnt;

ElemTypetemp[32];

for(cnt=0;cnt<32;cnt++){

temp[cnt]=data[P_Table[cnt]];

}

memcpy(data,temp,32);

return0;

}

3.4.5第二次异或操作

在3.4.1中我们已经说明,将该轮输入分为前32位和后32位两部分,而3.4.1、3.4.2、3.4.3以及3.4.4都是对后32位进行的一系列操作,前32位一直保持着输入时的状态。

现在我们将前32位与3.4.4中置换操作的输出作异或操作。

intDES_XOR(ElemTypeR[48],ElemTypeL[48],intcount){

intcnt;

for(cnt=0;cntR[cnt]^=L[cnt];

}

return0;

}

3.4.6生成该轮的输出

将该轮64位的输入的前32位,和3.4.5第二次异或操作的输出组合起来。

使得第二次异或操作的输出在前,而之前的前32位在后,作为该轮的输出。

3.5进行32互换操作

下面是将64位数据的前32位看做一个整体,后32位看做一个整体,交换顺序的函数。

这个函数在第16轮迭代执行完之后执行,因为如2中算法流程所示,第16轮的输出经过前32位与后32位互换之后才作为逆初始置换的输入。

intDES_Swap(ElemTypeleft[32],ElemTyperight[32]){

ElemTypetemp[32];

memcpy(temp,left,32);

memcpy(left,right,32);

memcpy(right,temp,32);

return0;

}

3.6进行逆初始置换

初始逆置换操作是初始置换的逆操作,但是初始逆置换的输入是3.5互换操作的输出。

初始逆置换的输出便是整个加密算法最终的输出,即经过DES算法加密的密文。

intDES_IP_1_Transform(ElemTypedata[64]){

intcnt;

ElemTypetemp[64];

for(cnt=0;cnt<64;cnt++){

temp[cnt]=data[IP_1_Table[cnt]];

}

memcpy(data,temp,64);

return0;

}

4实验结果

输入秘钥:

whfutigd

输入明文:

wangxini

程序进行加密操作:

输出密文为:

1111101111001000011110001000001000011111111110011011010111011011

输入密文:

1111101111001000011110001000001000011111111110011011010111011011

程序进行解密操作:

输出为:

wangxini

5实验完整代码

#include

#include"memory.h"

usingnamespacestd;

typedefcharElemType;

//初始置换表IP

intIP_Table[64]={57,49,41,33,25,17,9,1,

59,51,43,35,27,19,11,3,

61,53,45,37,29,21,13,5,

63,55,47,39,31,23,15,7,

56,48,40,32,24,16,8,0,

58,50,42,34,26,18,10,2,

60,52,44,36,28,20,12,4,

62,54,46,38,30,22,14,6};

//逆初始置换表IP^-1

intIP_1_Table[64]={39,7,47,15,55,23,63,31,

38,6,46,14,54,22,62,30,

37,5,45,13,53,21,61,29,

36,4,44,12,52,20,60,28,

35,3,43,11,51,19,59,27,

34,2,42,10,50,18,58,26,

33,1,41,9,49,17,57,25,

32,0,40,8,48,16,56,24};

//扩充置换表E

intE_Table[48]={31,0,1,2,3,4,

3,4,5,6,7,8,

7,8,9,10,11,12,

11,12,13,14,15,16,

15,16,17,18,19,20,

19,20,21,22,23,24,

23,24,25,26,27,28,

27,28,29,30,31,0};

//置换函数P

intP_Table[32]={15,6,19,20,28,11,27,16,

0,14,22,25,4,17,30,9,

1,7,23,13,31,26,2,8,

18,12,29,5,21,10,3,24};

//S盒

intS[8][4][16]=

//S1

{{{14,4,13,1,2,15,11,8,3,10,6,12,5,9,0,7},

{0,15,7,4,14,2,13,1,10,6,12,11,9,5,3,8},

{4,1,14,8,13,6,2,11,15,12,9,7,3,10,5,0},

{15,12,8,2,4,9,1,7,5,11,3,14,10,0,6,13}},

//S2

{{15,1,8,14,6,11,3,4,9,7,2,13,12,0,5,10},

{3,13,4,7,15,2,8,14,12,0,1,10,6,9,11,5},

{0,14,7,11,10,4,13,1,5,8,12,6,9,3,2,15},

{13,8,10,1,3,15,4,2,11,6,7,12,0,5,14,9}},

//S3

{{10,0,9,14,6,3,15,5,1,13,12,7,11,4,2,8},

{13,7,0,9,3,4,6,10,2,8,5,14,12,11,15,1},

{13,6,4,9,8,15,3,0,11,1,2,12,5,10,14,7},

{1,10,13,0,6,9,8,7,4,15,14,3,11,5,2,12}},

//S4

{{7,13,14,3,0,6,9,10,1,2,8,5,11,12,4,15},

{13,8,11,5,6,15,0,3,4,7,2,12,1,10,14,9},

{10,6,9,0,12,11,7,13,15,1,3,14,5,2,8,4},

{3,15,0,6,10,1,13,8,9,4,5,11,12,7,2,14}},

//S5

{{2,12,4,1,7,10,11,6,8,5,3,15,13,0,14,9},

{14,11,2,12,4,7,13,1,5,0,15,10,3,9,8,6},

{4,2,1,11,10,13,7,8,15,9,12,5,6,3,0,14},

{11,8,12,7,1,14,2,13,6,15,0,9,10,4,5,3}},

//S6

{{12,1,10,15,9,2,6,8,0,13,3,4,14,7,5,11},

{10,15,4,2,7,12,9,5,6,1,13,14,0,11,3,8},

{9,14,15,5,2,8,12,3,7,0,4,10,1,13,11,6},

{4,3,2,12,9,5,15,10,11,14,1,7,6,0,8,13}},

//S7

{{4,11,2,14,15,0,8,13,3,12,9,7,5,10,6,1},

{13,0,11,7,4,9,1,10,14,3,5,12,2,15,8,6},

{1,4,11,13,12,3,7,14,10,15,6,8,0,5,9,2},

{6,11,13,8,1,4,10,7,9,5,0,15,14,2,3,12}},

//S8

{{13,2,8,4,6,15,11,1,10,9,3,14,5,0,12,7},

{1,15,13,8,10,3,7,4,12,5,6,11,0,14,9,2},

{7,11,4,1,9,12,14,2,0,6,10,13,15,3,5,8},

{2,1,14,7,4,10,8,13,15,12,9,0,3,5,6,11}}};

//置换选择1

intPC_1[56]={56,48,40,32,24,16,8,

0,57,49,41,33,25,17,

9,1,58,50,42,34,26,

18,10,2,59,51,43,35,

62,54,46,38,30,22,14,

6,61,53,45,37,29,21,

13,5,60,52,44,36,28,

20,12,4,27,19,11,3};

//置换选择2

intPC_2[48]={13,16,10,23,0,4,2,27,

14,5,20,9,22,18,11,3,

25,7,15,6,26,19,12,1,

40,51,30,36,46,54,29,39,

50,44,32,46,43,48,38,55,

33,52,45,41,49,35,28,31};

//对左移次数的规定

intMOVE_TIMES[16]={1,1,2,2,2,2,2,2,1,2,2,2,2,2,2,1};

//字节转换成二进制

intByteToBit(ElemTypech,ElemTypebit[8]){

intcnt;

for(cnt=0;cnt<8;cnt++){

*(bit+cnt)=(ch>>cnt)&1;

//cout<}

return0;

}

//二进制转换成字节

intBitToByte(ElemTypebit[8],ElemType*ch){

intcnt;

for(cnt=0;cnt<8;cnt++){

*ch|=*(bit+cnt)<}

return0;

}

//将长度为8的字符串转为二进制位串

intChar8ToBit64(ElemTypech[8],ElemTypebit[64]){

intcnt;

for(cnt=0;cnt<8;cnt++){

ByteToBit(*(ch+cnt),bit+(cnt<<3));

}

return0;

}

//将二进制位串转为长度为8的字符串

intBit64ToChar8(ElemTypebit[64],ElemTypech[8]){

intcnt;

memset(ch,0,8);

for(cnt=0;cnt<8;cnt++){

BitToByte(bit+(cnt<<3),ch+cnt);

}

return0;

}

voidDES_PC1_Transform(ElemTypekey[64],ElemTypetempbts[56]){

intcnt;

for(cnt=0;cnt<56;cnt++){

tempbts[cnt]=key[PC_1[cnt]];

}

}

voidDES_ROL(ElemTypedata[56],inttime){

ElemTypetemp[56];

//保存将要循环移动到右边的位

memcpy(temp,data,time);

memcpy(temp+time,data+28,time);

//前28位移动

memcpy(data,data+time,28-time);

memcpy(data+28-time,temp,time);

//后28位移动

memcpy(data+28,data+28+time,28-time);

memcpy(data+56-time,temp+time,time);

}

intDES_PC2_Transform(ElemTypekey[56],ElemTypetempbts[48]){

intcnt;

for(cnt=0;cnt<48;cnt++){

tempbts[cnt]=key[PC_2[cnt]];

}

return0;

}

voidDES_MakeSubKeys(ElemTypekey[64],ElemTypesubKeys[16][48]){

ElemTypetemp[56];

intcnt;

DES_PC1_Transform(key,temp);//PC1置换

for(cnt=0;cnt<16;cnt++){//16轮跌代,产生16个子密钥

DES_ROL(temp,MOVE_TIMES[cnt]);//循环左移

DES_PC2_Transform(temp,subKeys[cnt]);//PC2置换,产生子密钥

}

}

voidDES_IP_Transform(ElemTypedata[64]){

intcnt;

ElemTypetemp[64];

for(cnt=0;cnt<64;cnt++){

temp[cnt]=data[IP_Table[cnt]];

}

memcpy(data,temp,64);

}

voidDES_E_Transform(ElemTypedata[48]){

intcnt;

ElemTypetemp[48];

for(cnt=0;cnt<48;cnt++){

temp[cnt]=data[E_Table[cnt]];

}

memcpy(data,temp,48);

}

//P置换

voidDES_P_Transform(ElemTypedata[32]){

intcnt;

ElemTypetemp[32];

for(cnt=0;cnt<32;cnt++){

temp[cnt]=data[P_Table[cnt]];

}

memcpy(data,temp,32);

}

//异或

voidDES_XOR(ElemTypeR[48],ElemTypeL[48],intcount){

intcnt;

for(cnt=0;cntR[cnt]^=L[cnt];

}

}

//S盒置换

voidDES_SBOX(ElemTypedata[48]){

intcnt;

intline,row,output;

intcur1,cur2;

for(cnt=0;cnt<8;cnt++){

cur1=cnt*6;

cur2=cnt<<2;

//计算在S盒中的行与列

line=(data[cur1]<<1)+data[cur1+5];

row=(data[cur1+1]<<3)+(data[cur1+2]<<2)

+(data[cur1+3]<<1)+data[c