利用WSPingProPack扫描工具从SNMP中获取信息Word文档下载推荐.docx

《利用WSPingProPack扫描工具从SNMP中获取信息Word文档下载推荐.docx》由会员分享,可在线阅读,更多相关《利用WSPingProPack扫描工具从SNMP中获取信息Word文档下载推荐.docx(15页珍藏版)》请在冰点文库上搜索。

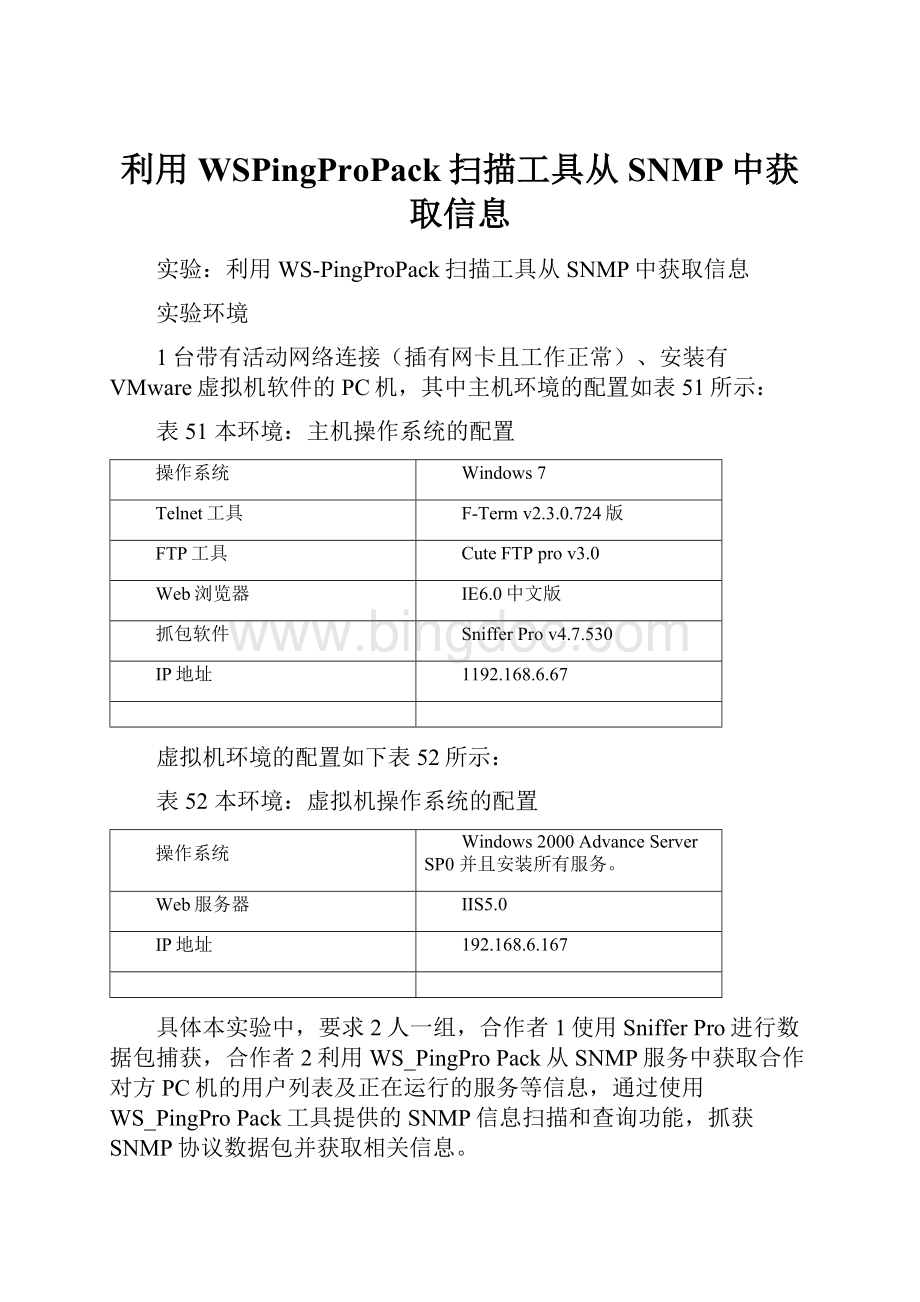

F-Termv2.3.0.724版

FTP工具

CuteFTPprov3.0

Web浏览器

IE6.0中文版

抓包软件

SnifferProv4.7.530

IP地址

1192.168.6.67

虚拟机环境的配置如下表52所示:

表52本环境:

虚拟机操作系统的配置

Windows2000AdvanceServerSP0并且安装所有服务。

Web服务器

IIS5.0

192.168.6.167

具体本实验中,要求2人一组,合作者1使用SnifferPro进行数据包捕获,合作者2利用WS_PingProPack从SNMP服务中获取合作对方PC机的用户列表及正在运行的服务等信息,通过使用WS_PingProPack工具提供的SNMP信息扫描和查询功能,抓获SNMP协议数据包并获取相关信息。

实验目的

1、通过该实验,理解和掌握SNMP协议原理和Internet上简单网管的基本方法;

2、通过该实验,进一步理解SNMP协议明文传输带来的安全风险;

3、进一步加深对应用层SNMP协议的理解和认识;

4、进一步加深对TCP/IP协议模型的理解和认识。

实验步骤

1、实验前先阅读实验指导书并充分预习,写出详细的实验步骤说明;

2、每个人在自己的本机系统上安装WS_PingProPack工具,在自己的虚拟机系统上安装并启动SNMP服务;

3、在已安装的WS_PingProPack工具中分别设置使用SNMP协议进行用户名列表信息、正在运行的服务列表等信息的查询;

4、在已启动SnifferPro并进入数据包捕获模式的合作者机器中,抓取对方发来的SNMP协议数据包,查看SNMP协议数据包中其用户名列表信息、正在运行的服务列表等信息;

5、独立完成本次实验报告;

6、实验完成后,请思考以下问题:

应用层除了SNMP协议使用明文传输外,还有哪些应用层协议是明文传输的?

实验指导

一、每个人在自己的虚拟机系统上启动并配置SNMP服务:

1、右键单击网上邻居NetworkNeighborhood,在弹出菜单中选取属性Properties—>

服务Services—>

SNMPService;

2、单击Properties按钮,在弹出的对话框中选取Security;

3、在AcceptedCommunityNames字段输入任意字符串(如:

“public”);

4、确认AcceptSNMPPacketsFromAnyHostField选项被选中;

5、单击Apply,再单击OK;

6、打开控制面板ControlPanel-->

服务Services,加亮选择SNMPServices项,先停止再重新启动服务;

二、每个人在自己的本机系统上安装并测试WS_PingProPack工具,看其能否通过查询SNMP服务获得如LANManager协议中的NT用户名列表等信息:

7、打开WS_PingProPack,选取SNMP选项卡,输入自己的虚拟机系统IP地址;

8、在Community字段输入第3步输入的字符串(如:

public)

9、选取GetAllSubitems单选按钮,如图51所示:

图51设置WS_PingProPack可获取全部子项(GetAllSubitem)

10、单击What字段右边的按钮,选择Private-->

Enterprise-->

lanmanager-->

lanmgr-2-->

server-->

svUserTable,然后单击OK,或直接输入1.3.6.1.4.1.77.2.25,如图52所示:

11、单击开始按钮,WS_PingProPack扫描工具将能够通过查询SNMP服务收到NT用户名列表信息。

三、双人合作,利用抓包工具SnifferPro捕获SNMP协议的数据包并分析该协议的通信及安全特性:

12、合作双方交换位置;

13、合作者1:

打开SnifferPro,开始捕捉数据包;

14、合作者2:

使用WS_PingProPack查询自己的配置了SNMP服务的系统,WS_PingProPack要求输入Community名称,具体查询配置操作和第10步相同;

15、合作者1:

在捕捉到相应数据包后,单击SnifferPro工具栏上的“停止并分析”(EndandView)按钮,打开“解码”选项卡分析抓到的包;

16、如果当前数据包中没有相应的信息,查看后续数据包,应该能够看到包含Community名称的信息,之所以能够看到Community信息,是由SNMP协议的明文传输特性决定的;

17、合作者2:

继续对对方的SNMP查询;

18、合作者2:

选取GetNext单选项,What字段输入1.3.6.1.4.1.77.1.2.3,然后单击开始按钮开始查询,随后将能够看到对方主机正在运行的服务。

在完成以上实验以后,还可以设法捕获HTTP、FTP、DNS、POP3、SMTP等协议格式的数据包,然后再进行对比。

虚拟机Ping本机ip192.168.6.67

本机Ping虚拟机ip192.168.6.167

1.设备厂商的授权标识符

2.计算机名称

3.虚拟机开机时间

4.端口数

5.传递给上层协议和应用程序的UDP数据报的数量

6.接收到没有提供特定应用程序端口的UDP数据报的数量

7.接收到的ICMP消息的数量

8.虚拟机系统支持的主动打开的连接数量

9.虚拟机系统支持的被动打开的连接数量

10.虚拟机系统上发生的试图连接失败的数量

注:

有条件的学校(如实验室中具有支持通过SNMP协议进行网管的所谓“智能型”路由器或交换机设备),还可以利用WS_PingProPack扫描工具的SNMP查询功能,指导学生对这些联网设备进行各种敏感信息的查询。

图52设置WS_PingProPack通过SNMP获取主机LANMAN协议通信数据中的NT用户名列表信息

补充说明

1、本实验旨在分析SNMPCommunity名称的明文传输特性,实际上像POP3、HTTP、SMTP、FTP、DNS、LDAP等使用的都是明文传输方式,可见这一点存在着巨大的安全隐患。

2、综合我们所作过的实验,可以更进一步掌握IPv4协议层(Telnet,Ftp,http等)的安全特性。

所以,从这一角度来说,如果在传输过程中不进行有效的加密和认证体系,可以说以上这些协议根本不具备安全性。

3、本实验要求学生2人合作完成,要注意记录实验过程中的疑难问题,以及分析未能成功抓取SNMP数据包的原因,或虽抓取到了数据包但却不能够解析出其中的有用信息的原因。