Windows 操作系统安全防护强制性要求.docx

《Windows 操作系统安全防护强制性要求.docx》由会员分享,可在线阅读,更多相关《Windows 操作系统安全防护强制性要求.docx(41页珍藏版)》请在冰点文库上搜索。

Windows操作系统安全防护强制性要求

Windows操作系统安全防护

强制性要求

二〇一四年五月

1.系统用户口令及策略加固

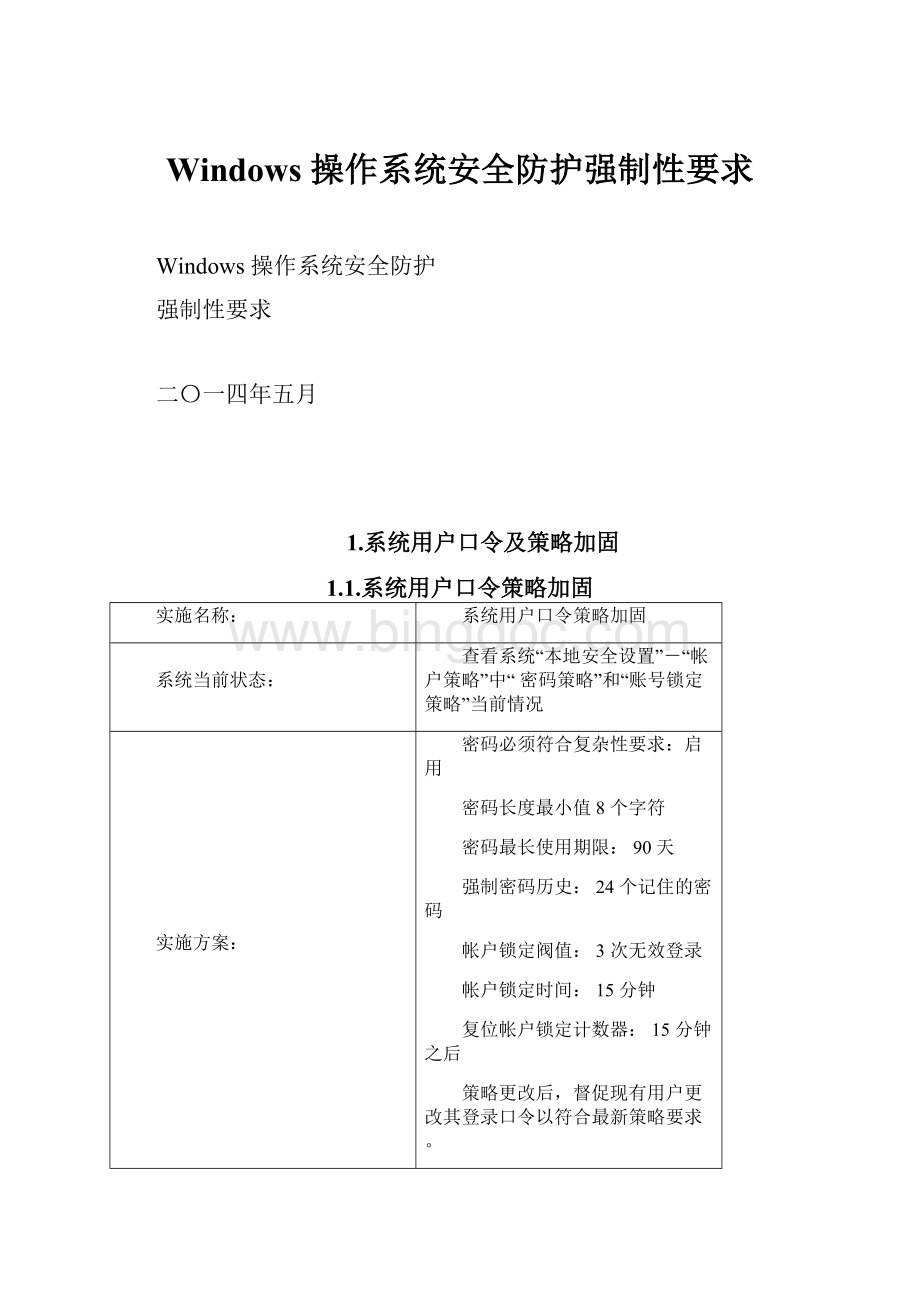

1.1.系统用户口令策略加固

实施名称:

系统用户口令策略加固

系统当前状态:

查看系统“本地安全设置”-“帐户策略”中“密码策略”和“账号锁定策略”当前情况

实施方案:

密码必须符合复杂性要求:

启用

密码长度最小值8个字符

密码最长使用期限:

90天

强制密码历史:

24个记住的密码

帐户锁定阀值:

3次无效登录

帐户锁定时间:

15分钟

复位帐户锁定计数器:

15分钟之后

策略更改后,督促现有用户更改其登录口令以符合最新策略要求。

实施目的:

保障用户账号及口令的安全,防止口令猜测攻击。

实施风险:

无

1.2.用户权限设置

实施名称:

禁止除管理员外的一般用户远程登录计算机或关闭计算机,同时禁止无用帐号的登录,可以防止恶意用户通过破解一般低权限的用户口令后使用该用户登录进行提权攻击。

系统当前状态:

开始→运行→gpedit.msc

计算机配置→Windows设置→安全设置→本地策略→用户权利指派

实施方案:

1.参考配置操作

检查用户权限策略是否设置:

开始→运行→gpedit.msc

计算机配置→Windows设置→安全设置→本地策略→用户权利指派

此处有较多选项,建议对以下四项进行检查:

从网络访问此计算机(可选)

从远程系统强制关机

拒绝本地登录

建议做如下设置:

从远程系统强制关机的权利仅指派给Administrators

设置取得文件或其它对象的所有权为只指派给Administrators组

拒绝本地登录:

IUSR_MACHINENAME、IWAN_MACHINENAME等不需要使用的用户

设置完成后使用secedit/refreshpolicymachine_policy命令刷新策略以快速生效(建议重新启动系统)

2.补充操作说明

如果设备需要文件共享,则不应设置从网络访问此计算机项

实施目的:

禁止除管理员外的一般用户远程登录计算机或关闭计算机,同时禁止无用帐号的登录

实施风险:

无

1.3.禁用Guest(来宾)帐户

实施名称:

禁用Guest帐号,降低被攻击的风险

系统当前状态:

进入“控制面板->管理工具->计算机管理”,在“系统工具->本地用户和组->用户”

实施方案:

1、参考配置操作

进入“控制面板->管理工具->计算机管理”,在“系统工具->本地用户和组->用户”:

Guest帐号->属性->已停用

实施目的:

禁用Guest帐号,降低被攻击的风险

实施风险:

无

1.4.禁止使用超级管理员帐号

实施名称:

防止系统被入侵后,入侵者直接获取最高用户权限

系统当前状态:

进入“控制面板->管理工具->计算机管理”,在“系统工具->本地用户和组->用户”

实施方案:

XP系统多用于日常办公使用,可禁止使用超级管理员账号,一般日常办公使用普通用户

1、参考配置操作

进入“控制面板->管理工具->计算机管理”,在“系统工具->本地用户和组->用户”:

右键->新用户->自定义用户名

2.补充操作说明

默认新加的用户为普通用户权限,建议安装软件安装在非系统盘下。

实施目的:

防止系统被入侵后直接获取最高用户权限

实施风险:

无

1.5.删除多余的账号

实施名称:

删除或禁用多余的系统账号

系统当前状态:

实施方案:

开始—控制面板—管理工具—计算机管理—本地用户和组—用户:

删除或者禁用多余的账号,建议只保留一个当前使用的账号

实施目的:

关闭多余的系统账号

实施风险:

无

2.日志审核策略配置

2.1.设置主机审核策略

实施名称:

设置主机审核策略

系统当前状态:

在“本地安全策略”-“本地策略”中查看系统“审核策略”

实施方案:

审核策略更改成功,失败

审核登录事件成功,失败

审核对象访问失败

审核目录服务访问成功,失败

审核特权使用失败

审核系统事件成功,失败

审核账户登录事件成功,失败

审核帐户管理成功,失败

实施目的:

对重要事件进行审核记录,便于问题的追溯。

实施风险:

无

2.2.调整事件日志的大小及覆盖策略

实施名称:

调整事件日志的大小及覆盖策略

系统当前状态:

日志类型日志大小覆盖策略

应用程序日志K覆盖早于天的日志

安全日志K覆盖早于天的日志

系统日志K覆盖早于天的日志

实施方案:

右键点击“我的电脑”-“管理”-“事件查看器”-右键点击“系统”-“属性”-修改“最大文件大小”

日志类型日志大小覆盖策略

应用程序日志80000K覆盖早于30天的日志

安全日志80000K覆盖早于30天的日志

系统日志80000K覆盖早于30天的日志

其他日志(如存在)80000K覆盖早于30天的日志

实施目的:

增加日志文件的容量,避免由于日志文件容量过小导致重要日志记录遗漏

实施风险:

无

2.3.启用系统失败日志记录功能

实施名称:

启用系统失败日志记录功能

系统当前状态:

右键“我的电脑”-“属性”-“高级”-“启动和故障恢复”-“设置”

实施方案:

1、参考配置操作

右键“我的电脑”-“属性”-“高级”-“启动和故障恢复”-“设置”,将“将事件写入系统日志”、“发送管理警报”这两项的勾上。

再将下面的“写入调试信息”设置为“完全内存存储”

实施目的:

启用系统失败日志记录功能

实施风险:

无

3.安全选项策略配置

3.1.设置挂起会话的空闲时间

实施名称:

设置Microsoft网络服务器挂起会话的空闲时间

系统当前状态:

查看系统当前设置

实施方案:

在管理工具->本地安全策略->选择本地策略->选择安全选项->Microsoft网络服务器:

在挂起会话之前所需的空闲时间(小于等于5分钟)

实施目的:

设置挂起会话之前所需的空闲时间为5分钟

实施风险:

无

3.2.禁止发送未加密的密码到第三方SMB服务器

实施名称:

Microsoft网络客户端:

发送未加密的密码到第三方SMB服务器

系统当前状态:

查看系统当前设置

实施方案:

在管理工具->本地安全策略->选择本地策略->选择安全选项->Microsoft网络客户端:

发送未加密的密码到第三方SMB服务器(已禁用)

实施目的:

禁止发送未加密的密码到第三方SMB服务器

实施风险:

无

3.3.禁用对所有驱动器和文件夹进行软盘复制和访问

实施名称:

故障恢复控制台:

允许对所有驱动器和文件夹进行软盘复制和访问

系统当前状态:

查看系统当前设置:

实施方案:

在管理工具->本地安全策略->选择本地策略->选择安全选项->故障恢复控制台:

允许对所有驱动器和文件夹进行软盘复制和访问(禁用)

实施目的:

Windows控制台恢复的另一个特性是它禁止访问硬盘驱动器上的所有文件和目录。

它仅允许访问每个卷的根目录和%systemroot%目录及子目录,即使是这样它还限制不允许把硬盘驱动器上的文件拷贝到软盘上。

实施风险:

无

3.4.禁止故障恢复控制台自动登录

实施名称:

故障恢复控制台:

允许自动系统管理级登录

系统当前状态:

查看系统当前设置:

实施方案:

在管理工具->本地安全策略->选择本地策略->选择安全选项->故障恢复控制台:

允许自动系统管理级登录(禁用)

实施目的:

防止非法用户通过恢复控制台(无需密码)自动登录到系统

实施风险:

无

3.5.关机时清除虚拟内存页面文件

实施名称:

关机时清除虚拟内存页面文件

系统当前状态:

查看系统当前设置:

实施方案:

在管理工具->本地安全策略->选择本地策略->选择安全选项->关机:

清除虚拟内存页面文件(启用)

实施目的:

页面文件中可能含有敏感的资料,关机的时候清除虚拟内存页面文件,防止造成意外的信息泄漏。

实施风险:

无

3.6.禁止系统在未登录前关机

实施名称:

关机:

允许系统在未登录前关机

系统当前状态:

查看系统当前设置:

实施方案:

在管理工具->本地安全策略->选择本地策略->选择安全选项->关机:

允许系统在未登录前关机(禁用)

实施目的:

禁止用户未登录系统状态下关闭计算机

实施风险:

无

3.7.不显示上次登录的用户名

实施名称:

交互式登录:

不显示上次的用户名

系统当前状态:

查看系统当前设置:

实施方案:

在管理工具->本地安全策略->选择本地策略->选择安全选项->交互式登录:

不显示上次的用户名(启用)

实施目的:

登录时不显示上次的用户名,防止暴露用户名。

实施风险:

无

3.8.登录时需要按CTRL+ALT+DEL

实施名称:

交互式登录:

不需要按Ctrl+Alt+Del

系统当前状态:

查看系统当前设置:

实施方案:

在管理工具->本地安全策略->选择本地策略->选择安全选项->交互式登录:

不需要按Ctrl+Alt+Del(禁用)

实施目的:

登录时需要按CTRL+ALT+DEL。

实施风险:

无

3.9.可被缓存的前次登录个数

实施名称:

交互式登录:

可被缓存的前次登录个数(在域控制器不可用的情况下)

系统当前状态:

查看系统当前设置:

实施方案:

在管理工具->本地安全策略->选择本地策略->选择安全选项->交互式登录:

可被缓存的前次登录个数(设置缓存数为3-5,此项对域服务器无效。

)

实施目的:

减少用户在本地缓存的登录信息,防止敏感信息泄露

实施风险:

无

3.10.不允许SAM帐户和共享的匿名枚举

实施名称:

网络访问:

不允许SAM帐户和共享的匿名枚举

系统当前状态:

查看系统当前设置:

实施方案:

在管理工具->本地安全策略->选择本地策略->选择安全选项->网络访问:

不允许SAM帐户和共享的匿名枚举(启用)

实施目的:

禁止使用匿名用户空连接枚举系统敏感信息

实施风险:

无

3.11.不允许为网络身份验证储存凭证或.NETPassports

实施名称:

网络访问:

不允许为网络身份验证储存凭证或.NETpassports

系统当前状态:

查看系统当前设置:

实施方案:

在管理工具->本地安全策略->选择本地策略->选择安全选项->网络访问:

不允许为网络身份验证储存凭证或.NETpassports(启用)

实施目的:

不允许为网络身份验证储存凭证或.NETpassports

实施风险:

无

3.12.如果无法记录安全审核则立即关闭系统

实施名称:

审核:

如果无法记录安全审核则立即关闭系统

系统当前状态:

查看系统当前设置:

实施方案:

在管理工具->本地安全策略->选择本地策略->选择安全选项->审核:

如果无法记录安全审核则立即关闭系统(启用)

实施目的:

如果无法记录安全审核则立即关闭系统

实施风险:

无

3.13.禁止从本机发送远程协助邀请

实施名称:

禁止从本机发送远程协助邀请

系统当前状态:

查看系统当前设置:

实施方案:

右键“我的电脑”-“属性”-“远程”-去除“允许从这台计算机发送远程协助邀请”前的勾

实施目的:

禁止从本机发送远程协助邀请

实施风险:

无

3.14.关闭故障恢复自动重新启动

实施名称:

关闭故障恢复自动重新启动

系统当前状态:

查看系统当前设置:

实施方案:

右键“我的电脑”-“属性”-“高级”-“启动和故障恢复设置”-去除“自动重新启动”前的勾

实施目的:

禁止故障恢复自动重新启动

实施风险:

无

4.用户权限策略配置

4.1.禁止用户组通过终端服务登录

实施名称:

通过终端服务拒绝登录:

添加Guests、User组

系统当前状态:

查看系统当前设置:

实施方案:

在管理工具->本地安全策略->选择本地策略->选择用户权限分配->“通过终端服务拒绝登录”中添加Guests、User组

实施目的:

禁止用户组通过终端服务拒绝登录

实施风险:

无

4.2.只允许管理组通过终端服务登录

实施名称:

通过终端服务允许登录:

删除所有用户组

系统当前状态:

查看系统当前设置:

实施方案:

在管理工具->本地安全策略->选择本地策略->选择用户权限分配->“关闭系统”中删除所有用户组

实施目的:

禁止通过终端服务登录

实施风险:

无

4.3.限制从网络访问此计算机

实施名称:

从网络访问此计算机中删除BackupOperators

系统当前状态:

查看系统当前设置:

实施方案:

在管理工具->本地安全策略->选择本地策略->选择用户权限分配->“从网络访问此计算机”中删除BackupOperators

实施目的:

从网络访问此计算机中删除BackupOperators

实施风险:

无

5.用户权限策略配置

5.1.禁止自动登录

实施名称:

禁止自动登录

系统当前状态:

实施方案:

禁止自动登录:

编辑注册表

HKLM\Software\Microsoft\WindowsNT\CurrentVersion\Winlogon\AutoAdminLogon(REG_DWORD)值设置为0(如无需新建)

实施目的:

禁止自动登录

实施风险:

无

5.2.禁止光驱自动运行

实施名称:

禁止光驱自动运行

系统当前状态:

实施方案:

禁止自动登录:

编辑注册表

HKLM\System\CurrentControlSet\Services\CDrom\Autorun(REG_DWORD)值设置为0(如无需新建)

实施目的:

禁止CD自动运行

实施风险:

无

5.3.启用源路由欺骗保护

实施名称:

启用源路由欺骗保护

系统当前状态:

实施方案:

启用源路由欺骗保护:

编辑注册表

HKLM\System\CurrentControlSet\Services\Tcpip\Parameters\

新建(REG_DWORD)值名称为DisableIPSourceRouting参数为2

实施目的:

防护在网络上发生的源路由欺骗

实施风险:

无,如服务器启用路由功能,则会影响相关功能。

5.4.删除IPC共享

实施名称:

删除IPC共享

系统当前状态:

使用netshare命令查看系统当前的共享资源:

实施方案:

禁用IPC连接:

打开注册表编辑器,依次展开HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Lsa]分支,在右侧窗口中找到"restrictanonymous"子键,将其值改"1"即可。

删除服务器上的管理员共享:

HKLM\System\CurrentControlSet\Services\LanmanServer\Parameters\AutoShareServer(如无需新建)(REG_DWORD)值参数为0

如系统存在其他人为设置共享,建议删除。

实施目的:

删除主机因为管理而开放的共享,减小安全风险

实施风险:

某些应用软件可能需要系统默认共享,应询问管理员确认。

6.网络与服务加固

6.1.卸载、禁用、停止不需要的服务

实施名称:

卸载、禁用、停止不需要的服务

系统当前状态:

检测分析系统已启动的不必要的服务包括:

实施方案:

停止、禁用不需要的服务,如有必要则卸载已安装的服务。

下面列出部分服务以做参考:

Alerter

Clipbook

ComputerBrowser

InternetConnectionSharing

Messenger

RemoteRegistryService

RoutingandRemoteAccess

Server

ShellHardwareDetection

TCP/IPNetBIOSHelperService

TerminalServices

TaskScheduler

Telnet

TerminalServices

SimpleMailTrasferProtocol(SMTP)

SimpleNetworkManagementProtocol(SNMP)Service

SimpleNetworkManagementProtocol(SNMP)Trap

WorldWideWebPublishingService

实施目的:

避免未知漏洞给主机带来的潜在风险

实施风险:

可能由于管理员对主机所开放服务不了解,导致有用服务被停止或卸载。

实施前请与相关应用开发厂商联系确认该服务与业务应用无关联。

6.2.禁用不必要进程,防止病毒程序运行

实施名称:

大部分恶意程序、病毒、脚本运行均会显示相应的进程,在微软停止对XP系统服务后,应加强日常的安全管理,禁用不必要的进程或程序,降低系统风险,同时减少系统资源使用。

系统当前状态:

开始–运行–输入tasklist

实施方案:

停止、禁用不需要的进程,如有必要则禁用已安装的程序。

下面列出部分病毒进程名以做参考:

180ax.exe

a.exe

actalert.exe

adaware.exe

Alchem.exe

alevir.exe

aqadcup.exe

archive.exe

arr.exe

ARUpdate.exe

asm.exe

av.exe

avserve.exe

avserve2.exe

backWeb.exe

bargains.exe

basfipm.exe

belt.exe

Biprep.exe

blss.exe

bokja.exe

bootconf.exe

bpc.exe

brasil.exe

Buddy.exe

bundle.exe

bvt.exe

cashback.exe

cmd32.exe

cmesys.exe

conime.exe

conscorr.exe

crss.exe

cxtpls.exe

datemanager.exe

dcomx.exe

Desktop.exe

directs.exe

divx.exe

dllreg.exe

dmserver.exe

dpi.exe

dssagent.exe

dvdkeyauth.exe

emsw.exe

exdl.exe

exec.exe

explore.exe

explored.exe

Fash.exe

ffisearch.exe

fntldr.exe

fsg_4104.exe

FVProtect.exe

game.exe

gator.exe

gmt.exe

goidr.exe

hbinst.exe

hbsrv.exe

hwclock.exe

hxdl.exe

hxiul.exe

iedll.exe

iedriver.exe

iexplorer.exe

infus.exe

infwin.exe

intdel.exe

isass.exe

istsvc.exe

jawa32.exe

jdbgmrg.exe

kazza.exe

keenvalue.exe

kernel32.exe

lass.exe

lmu.exe

loader.exe

lssas.exe

mapisvc32.exe

mario.exe

md.exe

mfin32.exe

mmod.exe

mostat.exe

msapp.exe

msbb.exe

msblast.exe

mscache.exe

msccn32.exe

mscman.exe

msdm.exe

msgfix.exe

msiexec16.exe

msinfo.exe

mslagent.exe

mslaugh.exe

msmc.exe

msmgt.exe

msmsgri32.exe

MSN.exe

msrexe.exe

mssvc32.exe

mssys.exe

msvxd.exe

mwsoemon.exe

mwsvm.exe

netd32.exe

nls.exe

nssys32.exe

nstask32.exe

nsupdate.exe

ntfs64.exe

NTOSA32.exe

omniscient.exe

onsrvr.exe

optimize.exe

P2PNetworking.exe

pcsvc.exe

pgmonitr.exe

PIB.exe

powerscan.exe

prizesurfer.exe

prmt.exe

prmvr.exe

ray.exe

rb32.exe

rcsync.exe

rk.exe

run32dll.exe

rundll16.exe

ruxdll32.exe

saap.exe

sahagent.exe

saie.exe

sais.exe

salm.exe

satmat.exe

save.exe

savenow.exe

sc.exe

scam32.exe

scrsvr.exe

scvhost.exe

SearchUpdate33.exe

SearchUpgrader.exe

soap.exe

spoler.exe

Ssk.exe

start.exe

stcloader.exe

Susp.exe

svc.exe

svchosts.exe

svshost.exe

SyncroAd.exe

sysfit.exe

system.exe

system32.exe

tb_setup.exe

teekids.exe

tibs3.exe

trickler.exe

ts.exe

ts2.exe

tsa.exe

tsadbot.exe

tsl.exe

tsm2.exe

Tvm.exe

tvmd.exe

tvtmd.exe

update.exe

updater.exe

updmgr.exe

VVSN.exe

wast.exe

web.exe

webdav.exe

webrebates.exe

webrebates0.exe

win-bugsfix.exe

win_upd2.exe

win32.exe

win32us.exe

winactive.exe

winad.exe

winadalt.exe

winadctl.exe

WinAdTools.exe

WINdirect.exe

windows.exe

wingo.exe

wininetd.exe

wininit.exe

winlock.exe

winlogin.exe

winmain.exe